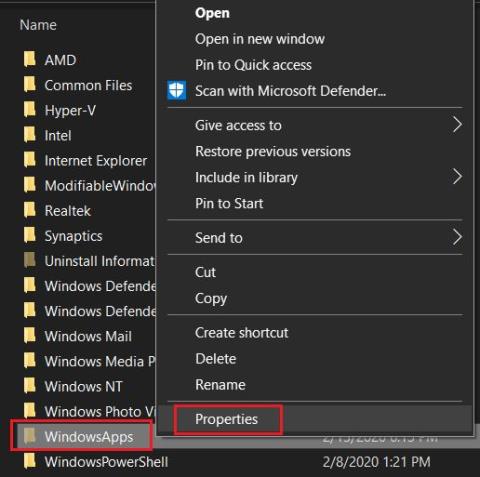

Come accedere alla cartella WindowsApps su Windows 10?

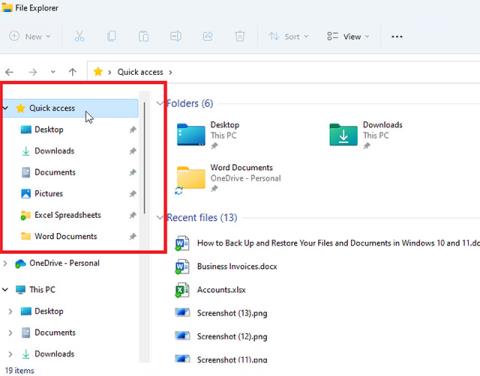

Durante il download e l'installazione di un'applicazione da Windows Store, per impostazione predefinita Windows utilizzerà la cartella WindowsApps situata in C:\Programmi per archiviare tutti i file di installazione dell'applicazione installata. Per impostazione predefinita, la cartella WindowsApps è nascosta e non è possibile accedervi e utilizzarla quando necessario. E ogni volta che apri la cartella, sullo schermo verrà visualizzato un messaggio di errore: Al momento non hai l'autorizzazione per accedere a questa cartella.