Che cosè il simulatore di attacchi di Office 365? Come usarlo?

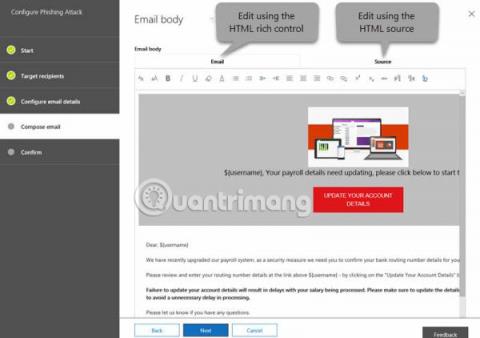

Puoi formare i tuoi dipendenti a identificare tali attacchi utilizzando Office 365 Attack Simulator. Questo articolo introdurrà diversi metodi per simulare attacchi di phishing.