Le porte del computer sono una caratteristica essenziale di tutti i dispositivi informatici. Le porte forniscono le interfacce di input e output necessarie ai dispositivi per comunicare con periferiche e reti di computer.

Le porte più importanti del computer vengono utilizzate per la connessione di rete, senza di esse il computer sarebbe completamente isolato e non sarebbe in grado di comunicare con il mondo esterno.

Porte fisiche

Una porta può essere fisica o virtuale. Le porte di rete fisiche consentono connessioni via cavo a computer, router, modem e molti altri dispositivi periferici. Le porte stesse sono fisicamente collegate in un modo o nell'altro alla scheda madre .

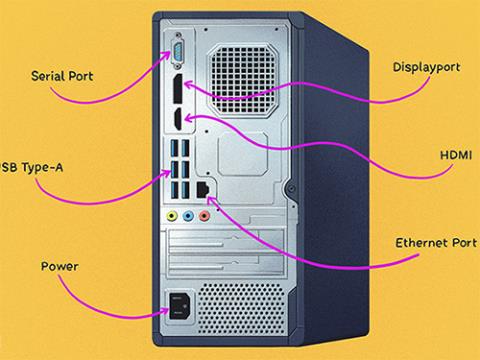

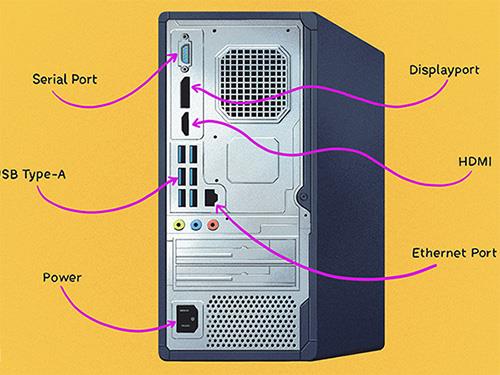

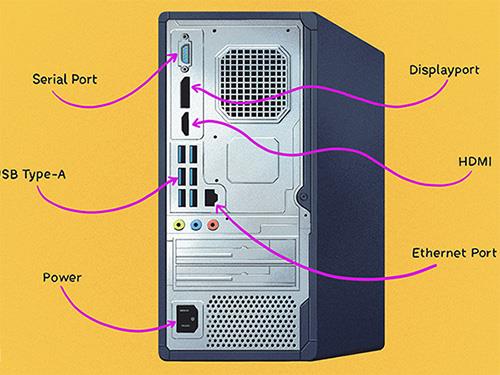

Alcuni dei diversi tipi di porte fisiche disponibili sull'hardware di rete del computer includono:

- Porta Ethernet: punti di connessione quadrati per cavi Ethernet .

- Porta USB: punti di connessione rettangolari per cavi USB.

- Porta seriale: punti di connessione circolari per cavi seriali

Oltre alle connessioni di rete, altre porte presenti sui computer includono porte video (come HDMI o VGA), mouse e tastiera (PS/2), FireWire ed eSATA, ecc.

Fare riferimento all'articolo: 16 porte di connessione comunemente presenti sui computer e le loro funzioni per maggiori dettagli.

Alcune porte fisiche del computer

Gateway nella rete wireless

Mentre le reti di computer cablate si basano su porte e cavi fisici, le reti wireless non ne hanno bisogno. Ad esempio, le reti WiFi utilizzano numeri di canale che rappresentano la banda di frequenza del segnale radio.

Tuttavia, le reti cablate e wireless possono essere combinate tramite porte fisiche del computer. Ad esempio, un adattatore di rete collegato alla porta USB di un computer trasforma un computer cablato in un computer wireless, colmando così il divario tra le due tecnologie utilizzando una porta.

Porta del protocollo Internet (IP).

Le porte virtuali sono un componente essenziale di una rete IP (Internet Protocol). Queste porte consentono alle applicazioni software di condividere le risorse hardware senza interferire tra loro.

Computer e router gestiscono automaticamente il traffico di rete che si sposta attraverso le loro porte virtuali. I firewall di rete forniscono anche un certo controllo sul flusso del traffico su ciascuna porta virtuale per motivi di sicurezza.

In una rete IP, queste porte virtuali sono strutturate tramite numeri di porta, da 0 a 65535. Ad esempio, la porta 80 è la porta che consente di accedere ai siti Web tramite il browser Web e la porta 21 è associata all'FTP .

Problemi con le porte nelle reti di computer

Le porte fisiche possono smettere di funzionare per qualsiasi motivo. Le cause degli errori di porta includono:

- Aumento improvviso della tensione (per dispositivi fisicamente collegati alla fonte di alimentazione)

- Danneggiamento da parte dell'acqua

- Errore dall'interno

- Danni causati dai pin del cavo (ad esempio, inserimento del cavo con troppa forza o tentativo di inserire il tipo sbagliato di cavo in una porta)

Fatta eccezione per i danni ai pin, l'ispezione fisica dell'hardware della porta non dovrebbe rilevare alcun problema. Un guasto a una singola porta su un dispositivo multiporta (come un router di rete) non influisce sul funzionamento delle altre porte.

Anche la velocità e le specifiche di una porta fisica non possono essere determinate mediante la sola ispezione fisica. Ad esempio, alcuni dispositivi Ethernet funzionano fino a 100Mbps, mentre altri supportano Gigabit Ethernet, ma il connettore fisico è lo stesso in entrambi i casi. Allo stesso modo, alcuni connettori USB supportano la versione 3.0 mentre altri supportano solo USB 2.x o talvolta anche USB 1.x.

La sfida più comune che si deve affrontare con i gateway virtuali è la sicurezza della rete. Gli aggressori di Internet sondano regolarmente le porte di siti Web, router e qualsiasi altra porta di rete. I firewall di rete aiutano a proteggersi da questi attacchi limitando l'accesso alle porte in base al loro numero.

Per essere più efficaci, i firewall tendono ad essere iperprotettivi e talvolta bloccano il traffico che si desidera consentire. I metodi per configurare le regole utilizzate dai firewall per gestire il traffico, come le regole di port forwarding , possono essere molto difficili da gestire per i non professionisti.