Come accennato negli articoli precedenti, il malware (software dannoso) è diventato un grosso problema. Persone malvagie approfittano di ransomware , keylogger , trojan bancari e cryptojacker per estorcere profitti illegali alle vittime. Con il software antivirus gratuito o a pagamento, il tuo sistema ha una maggiore sicurezza.

Gli hacker hanno un trucco per interferire con i sistemi di sicurezza. Il software antivirus spesso si basa sulla "firma" per rilevare se un programma è dannoso o meno. Quando viene rilevato un nuovo virus, la sua firma viene registrata e inviata al software antivirus di altri utenti per facilitare il rilevamento dei nuovi virus in modo più efficace. In un certo senso, la firma è l'"impronta digitale" del virus nel file. Una volta rilevato, anche altri software antivirus verranno avvisati di rimuovere questo software truffa non appena viene visualizzato.

Ma cosa succederebbe se un hacker potesse modificare la firma del virus? In questo modo, il virus eviterà il rilevamento anche se il software antivirus ha un registro delle "impronte digitali" del malware precedente. Ciò significa che il virus è stato mascherato in un modo nuovo. Questo è esattamente ciò che possono fare i malware polimorfici e superpolimorfici e in futuro alcuni malware "ostinati" di questo tipo si diffonderanno su Internet.

Cosa sono i malware polimorfici e iperpolimorfici?

Malware polimorfico

Il malware polimorfico ha un nucleo che esegue sempre la stessa attività, indipendentemente da quante volte cambia. Esegue sempre le stesse azioni e attacca sempre nello stesso modo, ma continua a modificare il resto del codice per mantenere distinte le sue “versioni”. Il malware polimorfico può essere un po’ più semplice da identificare rispetto al suo cugino malware super-polimorfico, poiché il software antivirus può utilizzare il “core” per rilevare e identificare il malware.

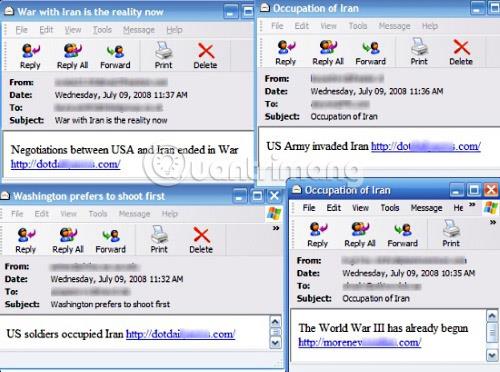

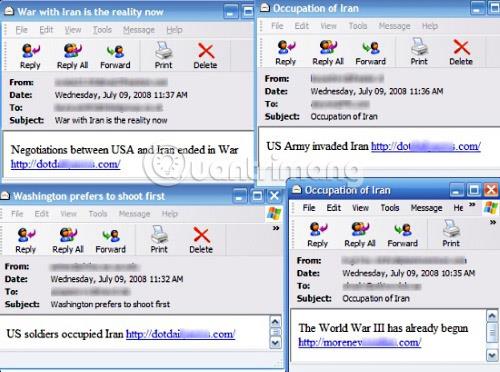

Un esempio del malware polimorfico odierno è Storm Worm. È apparso per la prima volta nel 2007 ed è stato chiamato Storm Worm perché il suo metodo di attacco iniziale consisteva nell'inviare un'e-mail con oggetto 230 morti mentre la tempesta colpisce l'Europa (230 persone sono morte dopo le tempeste in Europa). Una volta che una vittima viene infettata da un malware, il suo computer creerà un nuovo tipo di malware ogni 30 minuti e lo invierà. Il titolo cambierà nel tempo (come visto sopra), ma il codice principale di questo worm rimane lo stesso.

Malware super polimorfico

Il malware metamorfico è molto più pericoloso. Mentre il malware polimorfico può essere rilevato dal suo nucleo, il malware metamorfico tenta di riorganizzare l'intero codice dopo ogni versione. Si presenta con la stessa logica e funzionalità di prima, ma aggiunge elementi come pseudocodice e funzioni riorganizzate per renderlo diverso dalle "versioni" precedenti. Ciò rende il software antivirus molto più difficile da rilevare.

In che modo l’intelligenza artificiale influisce su questo?

Mentre gli esseri umani entrano in un mondo in cui l’intelligenza artificiale diventa sempre più perfetta, la battaglia tra creatori di malware e programmatori di sicurezza si svolge in modo estremamente feroce. Entrambe le parti utilizzano l’intelligenza artificiale per migliorare la propria potenza di combattimento e ottenere un vantaggio competitivo.

Con il supporto dell'intelligenza artificiale, il refactoring del codice per malware polimorfico e iperpolimorfico è rapido ed efficace. Ciò significa che il malware sarà più difficile da rilevare, avrà maggiori probabilità di diffondersi e avrà maggiori probabilità di evitare il software che tesse virus.

Naturalmente, poiché anche le società di sicurezza hanno accesso all’intelligenza artificiale di fascia alta, la battaglia si svolge in entrambe le direzioni. Gli sviluppatori di software antivirus possono programmare per rilevare rapidamente il malware senza dipendere dalla sua firma. Utilizzando l’intelligenza artificiale per prendere decisioni ragionate sul comportamento del malware, il software antivirus non ha bisogno di fare affidamento sulle “impronte digitali” conservate in archivio. Deve solo rilevare l'agente in azione e isolare quelli sospetti.

Cosa possono fare gli utenti?

Potrebbe essere un po' spaventoso sentire parlare di malware in grado di eludere la sicurezza, ma il fatto che il software antivirus sia la migliore misura a disposizione degli utenti rimane invariato! Non scaricare file che sembrano sospetti, non aprire e-mail sospette o fare clic su collegamenti strani che ti inviano i tuoi amici sui social media. Il malware super polimorfico non può attaccare se non gli dai una possibilità!

Dato che oggi i software antivirus sono così popolari su Internet, gli sviluppatori di malware sono sempre alla ricerca di modi per aggiornare i propri programmi per aggirare i sistemi di sicurezza. Ora conosci il malware polimorfico e iperpolimorfico e le minacce che può rappresentare. Pensi che le cose peggioreranno o le società di sicurezza vinceranno la guerra dell’IA? Fatecelo sapere nella sezione commenti qui sotto!

Vedi altro: