Non importa quale piattaforma utilizzi, computer, tablet o smartphone, ricordati di aggiornare sempre gli aggiornamenti disponibili per aggiornare la versione del tuo dispositivo. Gli aggiornamenti verranno corretti e garantiranno un livello di sicurezza più sicuro.

Se non vuoi diventare vittima di un ransomware o non vuoi che i tuoi dati importanti "volino via", segui i passaggi fondamentali riportati di seguito. Per trovare informazioni più dettagliate e sapere cos'è il ransomware, puoi fare riferimento qui .

Misure per prevenire il ransomware

1. Effettuare regolarmente backup dei dati

Questo è Ransomware Defense 101. I truffatori vogliono "restringere" l'accesso ai tuoi dati e, una volta attaccati, è certo che andranno persi. Pertanto, dovresti eseguire il backup e sincronizzare i dati importanti sul tuo sistema.

Organizza e gestisci i tuoi dati importanti in un'unica posizione ed esegui regolarmente il backup di tutti in modo che, in caso di attacco, i tuoi dati siano ancora disponibili e possano essere ripristinati facilmente.

Per quanto riguarda la frequenza di backup, si consiglia di eseguire regolarmente il backup dei dati.

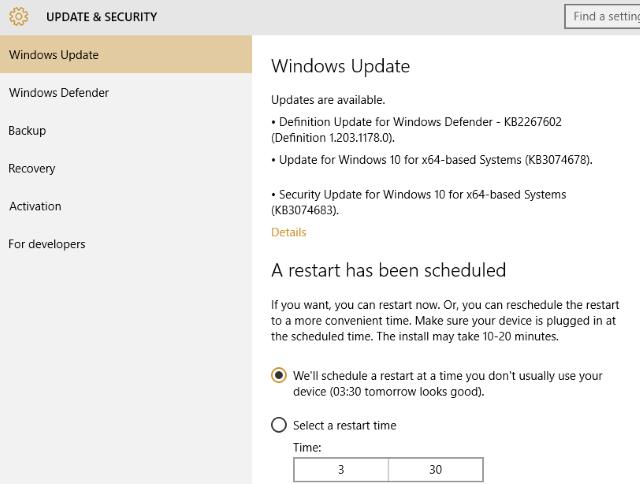

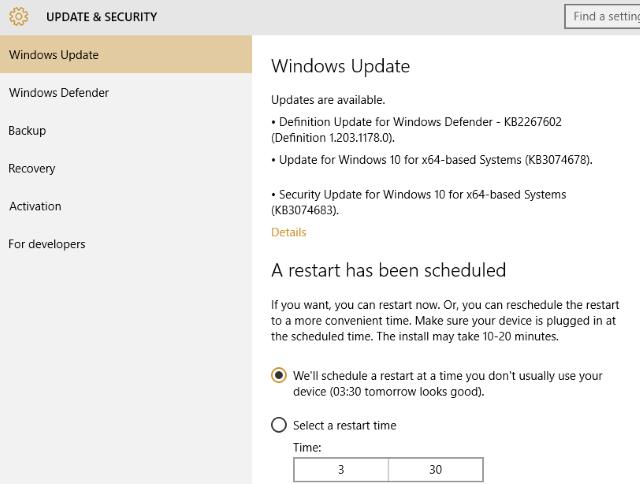

2. Aggiorna sempre gli aggiornamenti

Non importa quale piattaforma utilizzi, computer, tablet o smartphone, ricordati di aggiornare sempre gli aggiornamenti disponibili per passare all'ultima versione sul tuo dispositivo. Gli aggiornamenti (aggiornamenti) verranno aggiornati dallo sviluppatore, correggendo le patch e garantendo un livello di sicurezza più elevato.

3. Stai lontano dai file sospetti, abilita le estensioni dei file

Uno dei modi semplici ed efficaci per combattere il ransomware (e altri malware ) è usare gli occhi. Molti strumenti dannosi hanno estensioni di file come .PDF.EXE, che puoi immediatamente confermare che sono file dannosi.

Pertanto, per determinare quali file pericolosi è necessario evitare o eliminare, l'unico modo è abilitare le estensioni dei file su Windows. Puoi fare riferimento all'articolo 8 modi per identificare file con formati strani .

4. Utilizza i filtri e-mail

Fino ad ora non esiste ancora un modo per prevenire malware e attacchi di phishing, quindi per limitarli dovresti utilizzare un client di posta elettronica per scansionare i messaggi dannosi inviati al tuo computer. In caso contrario, dovresti almeno impostare una regola di filtraggio della posta elettronica ed eliminare i file di posta elettronica EXE.

Inoltre, regola immutabile è quella di non aprire o inviare mai email che si ritengono “sospette”. Questi sono i trucchi che gli hacker usano sempre e la parte più semplice è indurre gli altri a lanciare file eseguibili che gli hacker inviano con icone e formati "falsi" come DOC o PDF per diffondere codice dannoso e da lì penetrare e controllare il computer.

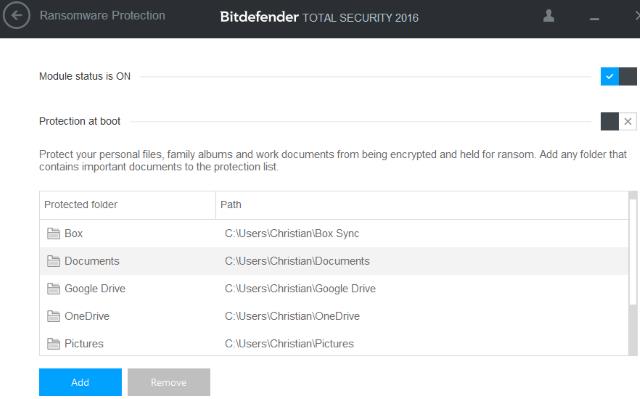

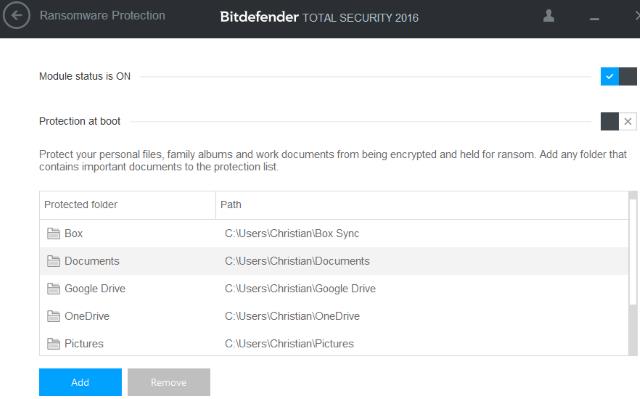

5. Utilizzare un software di sicurezza Internet

La soluzione per proteggere i tuoi dati dagli attacchi ransomware è utilizzare un software di sicurezza . Anche se gli strumenti gratuiti per la sicurezza Internet sono abbastanza buoni, sufficienti per eseguire la scansione direttamente e agire come un firewall , quando si utilizza la versione a pagamento il livello di sicurezza sarà più elevato.

6. Controllare regolarmente il livello di sicurezza del sistema

Nei termini più semplici e comprensibili, dovresti controllare regolarmente il tuo sistema utilizzando software e programmi antivirus. Alcuni software e programmi antivirus efficaci che puoi utilizzare sono Kaspersky Virus Removal Tool, AVG Anti-Virus, Microsoft Security Essentials, MalwareBytes, ecc...

Inoltre, puoi fare riferimento ad alcuni dei software antivirus più efficaci per computer Windows qui.

Durante il processo di scansione, se viene rilevata una minaccia, questi software e programmi antivirus verranno "messi in quarantena" e la rimuoveranno per te.

7. Utilizzare un'utilità firewall moderna

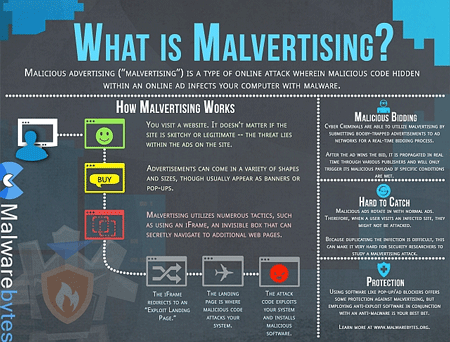

I firewall svolgono un ruolo importante nel limitare la diffusione di tutti i malware, incluso il ransomware. Sebbene il ransomware infetti in genere tramite allegati e-mail, pubblicità dannose o supporti infetti come unità USB, può anche viaggiare attraverso la rete a velocità incredibili. Per evitare l'infezione da Ransomware, devi assicurarti di bloccare la porta 445, che è una porta interna che aiuta a impedire a tutti i dispositivi sulla rete di trasmettere Ransomware e altro malware.

Sebbene questa porta sia solitamente bloccata per impostazione predefinita, per garantire la sicurezza è necessario controllarla attentamente. Inoltre, è necessario tenere presente che la maggior parte dei ramsomware comunica con un server remoto, quindi aggiorna regolarmente i firewall per limitare questo accesso.

8. Non utilizzare l'account amministratore ogni giorno

Gli utenti spesso utilizzano l'account principale del computer con diritti di amministratore per eseguire comodamente le operazioni, ma questo può essere sfruttato dal Ransomware per causare danni al computer. Pertanto, per l'uso quotidiano, dovresti utilizzare un account ospite per limitare i diritti amministrativi, impedire l'installazione di software, ecc.

Con questa misura di "prevenzione" è possibile impedire l'installazione di tutti i tipi di malware e ransomware nel sistema. Quando desideri installare software o aggiornare il sistema operativo, devi disconnetterti, passare a un account amministratore ed eseguire l'installazione o l'aggiornamento.

9. Disattiva le macro in Microsoft Office

Un altro modo utilizzato dal malware per attaccare gli utenti Windows è tramite Microsoft Office. Sebbene questa suite per ufficio sia abbastanza sicura, le macro (specialmente in Microsoft Excel ) non lo sono.

Sebbene questa funzione macro sia disabilitata per impostazione predefinita, dovresti comunque controllarla per garantire la sicurezza. Per disattivare la funzionalità macro, vai su File > Opzioni > Centro protezione > Impostazioni Centro protezione . In Impostazioni macro , seleziona Disattiva tutte le macro tranne quelle con firma digitale .

10. Imposta la sicurezza del browser, controlla gli aggiornamenti e rimuovi le estensioni non sicure

Se non aggiorni regolarmente il tuo browser o le estensioni, il rischio che il tuo computer venga infettato da Ransomware è piuttosto alto. Questo non è un problema per browser come Google Chrome , Mozilla Firefox e Microsoft Edge perché vengono aggiornati automaticamente, ma su altri browser dovresti essere consapevole degli aggiornamenti regolari.

Per quanto riguarda i plugin o le estensioni, dovresti aggiornarli regolarmente o disinstallare le utilità non necessarie. Inoltre, dovresti disabilitare Adobe Flash e riabilitarlo se il sito web lo richiede.

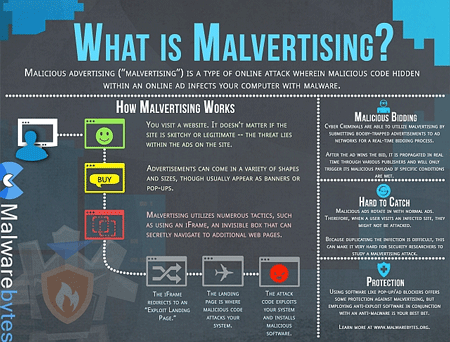

11. Evita annunci dannosi

Il ransomware è nascosto in annunci dannosi, quindi devi stare lontano da determinati siti Web. Questi siti Web spesso forniscono file di download o collegamenti per il download di materiali illegali che contengono pubblicità dannose.

Pertanto, è necessario fare attenzione quando si accede a questi siti Web. Anche se puoi utilizzare i blocchi degli annunci , ci sono siti che offrono contenuti gratuiti che dipendono dagli annunci per mantenere il sito, quindi dovresti cercare altre opzioni per controllare il modo in cui vengono visualizzati gli annunci.

Fare riferimento ad alcuni altri articoli di seguito:

Buona fortuna!