Gli URL vengono utilizzati come "percorsi" alle risorse su Internet. Gli URL creano funzionalità di “collegamento ipertestuale” per le pagine web. Tuttavia, oggi i criminali informatici e gli hacker stanno diventando sempre più "astuti" e pericolosi. Questi hacker possono utilizzare gli URL per modificare le password e rubare i dati degli utenti e persino utilizzare malware drive-by-download per attaccare gli utenti.

Pertanto, prima di fare clic su qualsiasi collegamento, rispondi innanzitutto alle 5 domande seguenti.

1. Ti "fidi" davvero della persona che invia/pubblica il collegamento?

Questa è una domanda piuttosto importante perché se la persona di cui non sai nulla, mentre invia/pubblica un collegamento su cui hai fatto clic accidentalmente, il livello di danno sarà imprevedibile.

Per fare alcuni esempi di vita reale, prima di aprire la porta, le persone spesso controllano la serratura, oppure gli insegnanti spesso insegnano ai loro studenti i pericoli di viaggiare con estranei...

Tuttavia, quando aprono un'e-mail o fanno clic su un collegamento, la maggior parte degli utenti spesso non pensa o non considera nulla ma semplicemente "clicca" per aprire e visualizzare quel collegamento, sia che si tratti di un'e-mail o di un collegamento inviato da persone che non hanno mai incontrato.

Sebbene il phishing sia lo strumento principale dei criminali informatici, i filtri antispam avanzati hanno in parte supportato il filtraggio di e-mail o collegamenti attendibili.

Gli utenti devono tuttavia prestare attenzione perché i criminali informatici stanno diventando sempre più "astuti".

Quindi, prima di fare clic su qualsiasi collegamento o email, rispondi alla domanda: "Ti "fidi" davvero della persona che invia/pubblica il collegamento?" Innanzitutto, se l'e-mail o il collegamento sono stati inviati da un tuo amico o parente e la piattaforma di social media o il client di posta elettronica sono affidabili, il collegamento e l'e-mail andranno bene.

Inoltre, se hai ancora dubbi o ti senti incerto su qualcosa, puoi contattarli per confermare che sono davvero loro la persona che ti ha inviato tali informazioni.

Con e-mail e collegamenti provenienti da utenti che non conosci, è meglio stare lontano da tali e-mail e collegamenti. Devi inoltre prestare particolare attenzione alle e-mail che menzionano questioni come la richiesta di un risarcimento dalla tua banca o dal tuo conto PayPal.

Per verificare se un collegamento ONLINE è sicuro o meno, puoi fare riferimento ai passaggi qui .

2. Il social network è davvero affidabile?

Anche questa è una domanda importante a cui devi rispondere prima di premere il pulsante del mouse. Se il collegamento è condiviso su una rete aziendale interna o su un gruppo chiuso su WhatsApp , non devi preoccuparti della sicurezza del collegamento.

Tuttavia, se è presente qualcosa di insolito nelle e-mail di spam o negli account Twitter anonimi, è necessario gestire con attenzione queste e-mail e collegamenti.

Con i siti di social network come Facebook e Twitter , è necessario prestare particolare attenzione e attenzione perché la quantità di spam su questi siti Web è piuttosto elevata e abbastanza comune, alcuni collegamenti reindirizzano addirittura gli utenti ad altri siti Web. Il sito Web contiene malware e altro software dannoso. . Se non sei sicuro del collegamento e non conosci bene la piattaforma, è meglio cercare su altri siti.

Inoltre, per gli account nell'elenco degli account che sono stati "compromessi", per tutti i collegamenti o i testi condivisi su tale account, è necessario ripensarci prima di fare clic sul collegamento.

3. La destinazione è affidabile?

Guarda i collegamenti condivisi e chiediti se questi collegamenti reindirizzano a un sito Web che conosci? Se la destinazione non è chiara o la destinazione è un sito Web che non conosci, è meglio non fare clic su quel collegamento.

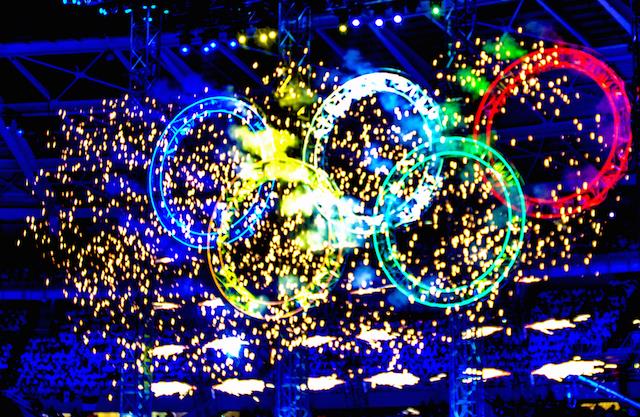

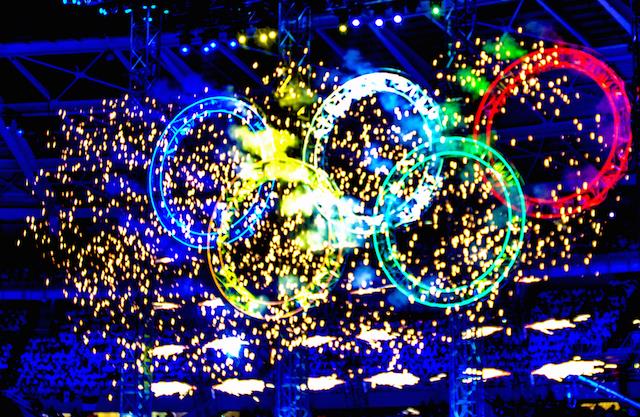

4. Questi collegamenti "coincidono" con i grandi eventi che accadono nel mondo?

I criminali informatici e gli hacker spesso sanno cogliere le “opportunità”. Se si verifica un grande evento, creeranno collegamenti con contenuti che menzionano quell'evento e quando gli utenti fanno clic su quel collegamento verranno reindirizzati a siti Web con contenuti non validi.

Pertanto, se vedi collegamenti condivisi sui social network, ecc. con contenuti relativi all'attualità, è meglio pensare a porre domande sulla fonte del collegamento, sul collegamento condiviso online, su quale social network e se si fa clic sul collegamento. verrai reindirizzato a quale pagina?

5. I link possono essere abbreviati?

I social network come Twitter, Facebook, Instagram ... si stanno sviluppando sempre più, quindi anche i collegamenti vengono abbreviati per facilitare il processo di condivisione.

Approfittando di ciò, alcuni criminali informatici possono utilizzare Bitlly , goo.gl ,... per abbreviare i loro collegamenti "illegali" per "ingannare" gli utenti facendogli credere che si tratti di un collegamento proveniente da una fonte fidata.

Inoltre, quando criminali informatici o hacker combinano questi collegamenti con un Tweet o un'e-mail attendibili, gli utenti penseranno che si tratti di un messaggio proveniente da un utente attendibile.

Con i link abbreviati il consiglio è di rispondere tu stesso alle 4 domande sopra e se ti senti ancora indeciso è meglio utilizzare LongURL e CheckShortURL per ripristinare il link abbreviato al link originale.

Fare riferimento ad alcuni altri articoli di seguito:

- Come sapere se il tuo computer è stato "attaccato" dagli hacker?

- 50 trucchi del registro per aiutarti a diventare un vero "hacker" di Windows 7/Vista (parte 1)

Buona fortuna!