La tecnologia di riconoscimento facciale è rapidamente passata da qualcosa che si trova solo nei film di fantascienza a una realtà. Negli ultimi anni, le aziende hanno fatto a gara per rilasciare prodotti con funzionalità di riconoscimento facciale. Ora puoi sbloccare il telefono, salire su un aereo ed entrare in casa senza muovere un dito.

Anche le forze dell’ordine di tutto il mondo hanno seguito rapidamente la tendenza al riconoscimento facciale e hanno iniziato a implementare prodotti di sorveglianza. Ma, con lo sviluppo frenetico di oggi e la mancanza di regolamentazione, le tecnologie di riconoscimento facciale metteranno fine alla privacy personale?

La tecnologia di riconoscimento facciale metterà fine alla privacy?

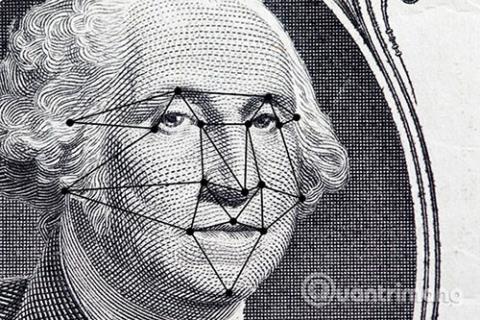

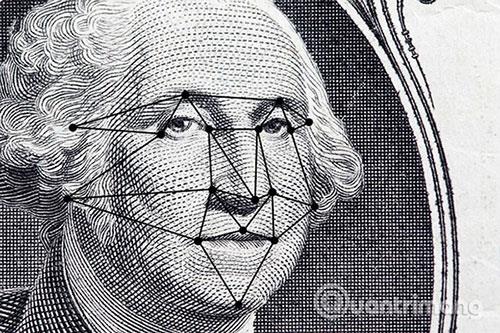

Come funziona il riconoscimento facciale?

La presenza di telecamere di sicurezza e apparecchiature di videosorveglianza è più comune che mai, da quando alcuni dei primi modelli di CCTV sono stati lanciati a metà degli anni 90. Queste telecamere registrano eventi, aiutando a individuare e perseguire i criminali e facendo sentire più persone più sicure.

Durante i decenni in cui l'hardware e il software dei computer migliorarono rapidamente. Poi è arrivata la popolarità degli smartphone, che utilizziamo per scattare e pubblicare milioni di foto e video ogni giorno.

I sistemi di riconoscimento facciale utilizzano questa ricchezza di dati di immagini. Foto e video vengono analizzati utilizzando software, spesso contenenti elementi relativi all'apprendimento automatico e all'intelligenza artificiale (AI) . Questi algoritmi cercano, analizzano e archiviano le informazioni sul riconoscimento facciale.

Proprio come il tuo browser web può essere utilizzato per identificarti, lo stesso possono fare i dati facciali. Queste informazioni vengono archiviate in un database di riconoscimento facciale e utilizzate per confrontarle con nuove immagini e video. Questi database sono spesso controversi perché non è possibile eliminarli da soli. I database possono essere gestiti da società o organizzazioni private.

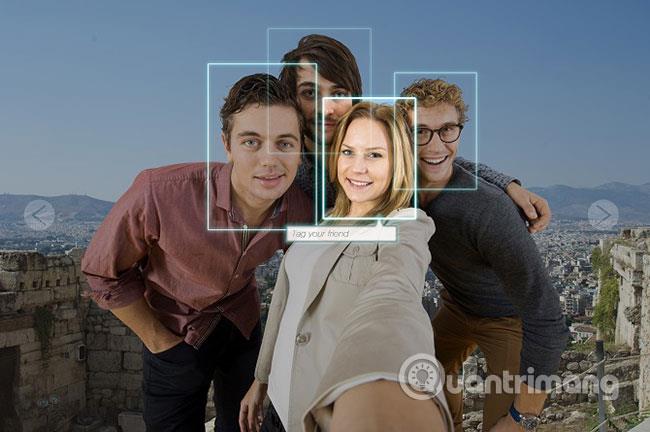

Scatta foto e taggale

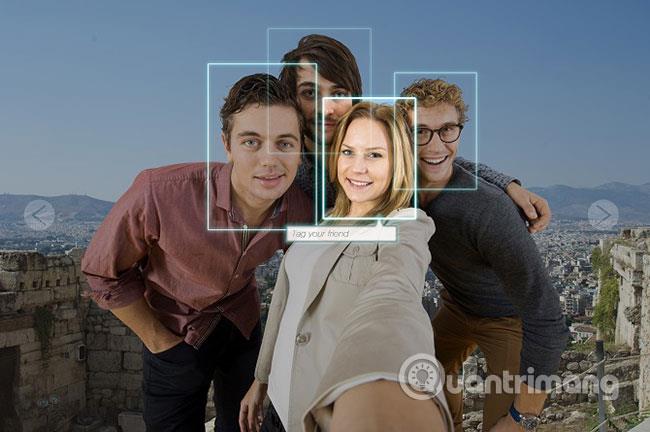

Facebook è stato uno dei primi siti a rendere popolare l'idea di taggare qualcuno in una foto. All'inizio si trattava di un processo manuale in cui dovevi fare clic sulle tue foto e inserire il nome di ciascun amico.

L'azienda si rese presto conto che poteva farlo automaticamente per gli utenti. Facebook ha accumulato un ampio database di volti, taggati come individui specifici, che possono essere analizzati. Ora, se carichi una foto su Facebook, il social network suggerirà automaticamente chi c'è nella foto utilizzando la funzione di ricerca di riconoscimento facciale di Facebook.

Alcuni lo hanno visto come un'invasione della privacy, poiché gli utenti vengono automaticamente iscritti alla funzione. L’UE ha addirittura stabilito che Facebook debba disabilitare la funzionalità negli stati membri dell’organizzazione.

Tuttavia, dopo che l’UE ha implementato il GDPR nel 2018, Facebook ha riattivato la funzionalità. Se non ti piace che Facebook riconosca il tuo volto, potresti voler controllare le impostazioni sulla privacy di Facebook che gli utenti dovrebbero conoscere .

Facebook non è l'unica grande azienda tecnologica che testa il riconoscimento facciale nelle tue foto. Apple e Google offrono entrambi funzionalità simili nell'archiviazione di foto nel cloud. Tuttavia, una delle differenze principali è che Facebook identifica le persone nelle foto, mentre Google e Apple raggruppano volti simili per assegnare nomi.

Riconoscimento facciale nel mondo degli affari

Recentemente, il riconoscimento facciale ha iniziato a farsi strada anche nella vita offline. Il più grande rivenditore al dettaglio al mondo, Amazon, si è espanso nei negozi fisici con l'acquisizione dei negozi di alimentari Whole Foods e Amazon Go. I negozi Amazon Go non dispongono di registratori di cassa e, sebbene si affidino alle telecamere, secondo quanto riferito non utilizzano il riconoscimento facciale.

Questa azienda ha sviluppato un prodotto di riconoscimento facciale, chiamato Amazon Rekognition. Amazon ha presentato una domanda per ottenere la licenza per questo prodotto presso le forze dell'ordine negli Stati Uniti e se ne è discusso, anche se il Congresso sta valutando la stesura di regolamenti sull'uso delle funzionalità di riconoscimento facciale.

I gruppi per le libertà civili hanno esercitato forti pressioni contro l'adozione di un tale sistema. Tuttavia, questo sembra essere stato infruttuoso. Al momento della stesura di questo articolo, il Congresso si è rifiutato di moderare l'uso del riconoscimento facciale e il consiglio di amministrazione di Amazon ha votato per continuare a vendere il software Amazon Rekognition. La mancanza di trasparenza colloca Amazon nell'elenco delle aziende che non si preoccupano veramente della sicurezza degli utenti.

Il riconoscimento facciale viene utilizzato anche nei locali con musica dal vivo. Un sistema di riconoscimento facciale è stato applicato durante il concerto di Taylor Swift al Rose Bowl nel maggio 2018. Secondo Rolling Stone, è stato allestito un chiosco, che consente ai fan di guardare una registrazione delle prove di Swift, c'è una telecamera per il riconoscimento facciale nascosta all'interno.

Ogni faccia fu inviata al comando a Nashville. Lì è stata eseguita una ricerca di riconoscimento facciale, basata su un database di noti stalker di Taylor Swift. Essere espliciti sull’uso di questa tecnologia può averne ridotto l’utilità, ma non solleva le questioni etiche che sorgono dall’applicazione del riconoscimento facciale senza informare il pubblico. La stragrande maggioranza dei fan viene scansionata.

Puoi proteggerti dal riconoscimento facciale?

Di per sé, i sistemi di riconoscimento facciale sembrano utili. In teoria, potrebbero aiutare a identificare i criminali, consentire agli utenti di accedere facilmente ai propri dispositivi e organizzare automaticamente le raccolte di foto. Tuttavia, senza regolamentazione, possono contribuire a erodere la privacy degli utenti. Il rapido ritmo del cambiamento tecnologico rende difficile per le autorità di regolamentazione tenere il passo.

I prodotti che applicano funzionalità di riconoscimento facciale vengono spesso venduti agli utenti con il pretesto di sicurezza. Tuttavia, potresti chiederti se vale la pena sacrificare la tua privacy per l’attuale compromesso.

Se non vuoi che il tuo viso venga scansionato da nessuna parte, prendi in considerazione l'utilizzo di una di queste tecniche per evitare il riconoscimento facciale online e in pubblico .