Universal Serial Bus (USB) è il dispositivo di archiviazione dati portatile più conveniente oggi. Ma dovresti stare attento con quell'unità USB dall'aspetto carino. Oltre a contenere malware, l'USB può anche agire come un killer USB e danneggiare permanentemente il tuo PC.

Come funziona USB Killer e cosa puoi fare per fermarlo?

Cos'è l'assassino USB?

Come suggerisce il termine, un USB killer è un'unità USB modificata che può danneggiare o distruggere un dispositivo quando lo inserisci nella porta USB di un dispositivo .

Per raggiungere il suo obiettivo, USB killer fornisce continuamente picchi di tensione (210 - 220 V) al dispositivo collegato. Poiché la porta USB è progettata per gestire solo 5 V, questo ripetuto picco di alta tensione danneggerà irreparabilmente il sistema elettrico del dispositivo host.

Si dice che il primo killer USB sia stato creato da un ricercatore informatico russo che lavorava sotto lo pseudonimo di "Dark Purple". E l'idea alla base della sua progettazione era quella di testare quanto bene un dispositivo digitale possa resistere agli sbalzi di tensione.

Tuttavia, i produttori di computer e i penetration tester non utilizzano USB killer per questo scopo.

I criminali informatici utilizzano invece programmi USB killer per danneggiare i computer delle vittime. Possono facilmente acquistare un USB killer per soli 3 dollari (circa 70.000 VND).

Peggio ancora, i criminali informatici possono facilmente modificare semplici purificatori d'aria ionici per agire come killer USB.

Come funziona l'assassino USB?

Il dispositivo USB killer è dotato di numerosi condensatori per risparmiare energia elettrica. Quando lo colleghi al computer, assorbe energia dalla porta USB per riempire i suoi condensatori.

Una volta che il dispositivo USB killer è completamente alimentato, consumerà tutta l'energia (200 V o più) contemporaneamente attraverso le linee dati della stessa porta USB. Ciò distruggerà il dispositivo host perché i pin dati sono progettati per gestire una quantità di tensione molto piccola, appena sufficiente per inviare e ricevere segnali.

Oggi, i dispositivi killer USB si sono evoluti da semplici dispositivi plug-and-zap a potenti dispositivi killer con funzionalità avanzate.

Ad esempio, i criminali informatici ora possono acquistare killer USB con batterie ricaricabili al loro interno. Un killer USB di questo tipo può distruggere il dispositivo host anche quando il dispositivo è spento.

Alcuni metodi di attacco avanzati di USB killer oggi includono:

- Trigger remoto: qualcuno può avviare un attacco tramite controllo remoto.

- Attacchi a tempo: i criminali informatici possono programmare una data e un'ora per attivare un attacco.

- Abilitazione tramite smartphone: è possibile gestire gli attacchi tramite smartphone Android o Apple.

Inoltre, gli autori delle minacce possono facilmente ottenere vari adattatori per distruggere i dispositivi tramite Display Port, porta HDMI, micro USB, ecc.

Un alunno statunitense della St. Rose ha distrutto 59 computer e 7 monitor di computer utilizzando USB Killer. Il suo crimine ha danneggiato attrezzature per un valore di $ 51.109. E il tempo necessario per trovare e sostituire le apparecchiature danneggiate costa 7.362 dollari.

Gli USB killer vengono venduti commercialmente online, così le persone possono metterci rapidamente le mani sopra. Quindi, prendi le misure necessarie per proteggere il tuo dispositivo dagli attacchi killer USB.

È possibile rilevare i dispositivi USB killer?

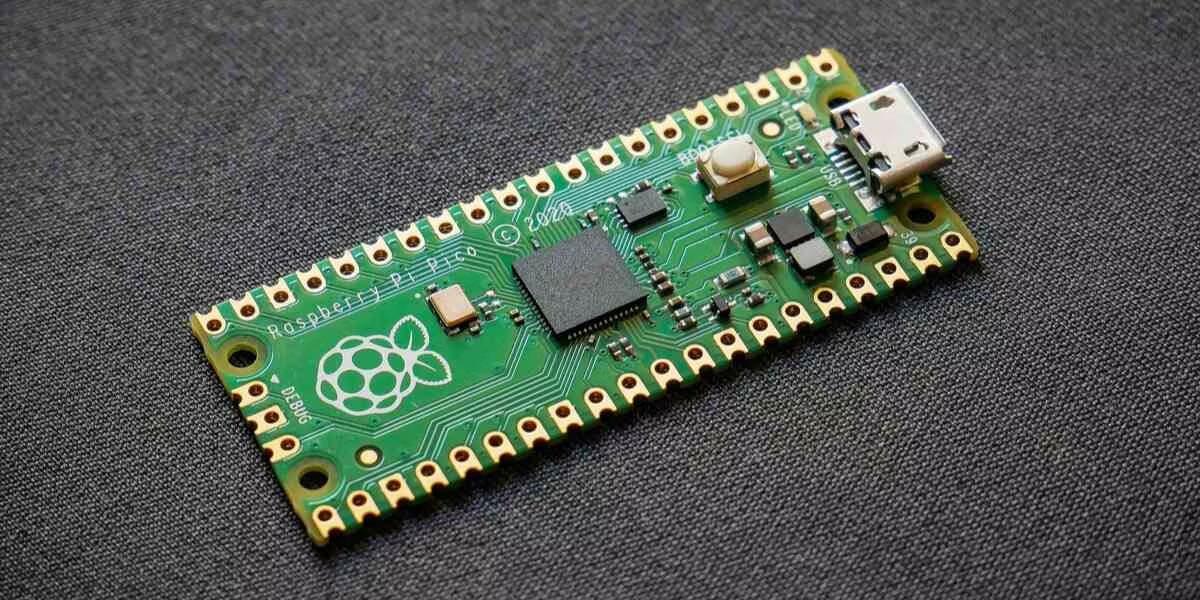

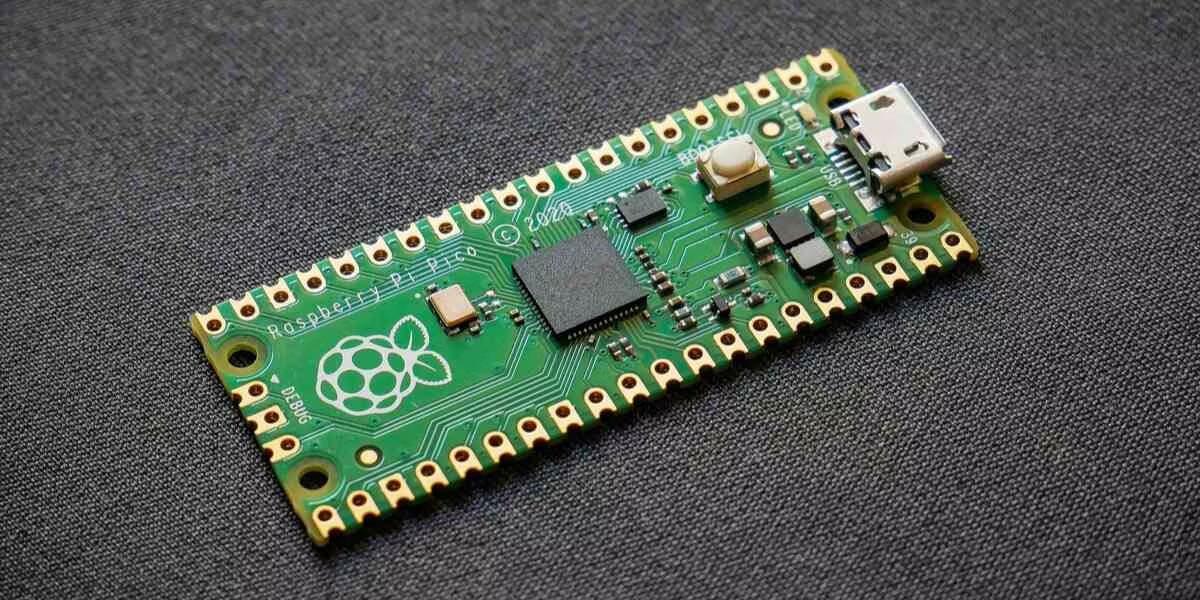

Scheda USB

Sfortunatamente, non è possibile distinguere una normale unità USB da un USB killer semplicemente guardandola. Devi aprire la scatola USB per prendere questa decisione. Un tipico killer USB ha diversi condensatori per immagazzinare energia dalla porta USB.

Se vuoi valutare se un'unità USB è un USB Killer o meno senza aprire la custodia, avrai bisogno di un dispositivo di rilevamento USB killer.

Tuttavia, l'USB che hai appena trovato nel tuo garage potrebbe essere stato lasciato lì intenzionalmente per effettuare un USB Drop Attack .

Quindi, non collegare un'unità USB sconosciuta al computer, anche se il rilevamento USB killer del dispositivo esclude la possibilità che sia dannosa.

Come proteggersi dall'attacco USB Killer

Ecco alcuni modi per proteggere il tuo hardware dagli attacchi killer USB.

Non utilizzare assolutamente USB sconosciute

Le unità USB sconosciute rappresentano una seria minaccia alla sicurezza sia per le aziende che per i privati. Tuttavia, le persone continuano a collegare le USB che trovano casualmente.

I ricercatori dell'Università del Michigan, dell'Università dell'Illinois Urbana-Champaign e di Google hanno distribuito circa 297 chiavette USB nei campus universitari. Nei risultati pubblicati, hanno riferito che il 45% delle chiavette USB sono state raccolte e aperte.

Non sorprende quindi che i criminali informatici utilizzino l'USB per eseguire attacchi USB Drop Attrack e USB Killer. E il modo migliore per proteggersi da queste minacce legate all'USB è impedire ai dipendenti di aprire USB di origine sconosciuta.

Coprire le porte USB con il cappuccio USB

La chiusura delle porte USB fisiche è una soluzione a bassa tecnologia per prevenire attacchi USB killer. Solo in questo modo è possibile evitare che chiavette USB dannose vengano inserite nel dispositivo.

I dipendenti che necessitano di collegare un dispositivo USB aziendale devono avvisare l'IT e chiedere all'amministratore IT di rimuovere la copertura. Quando non è necessario aprire la porta USB, il coperchio USB verrà riposizionato.

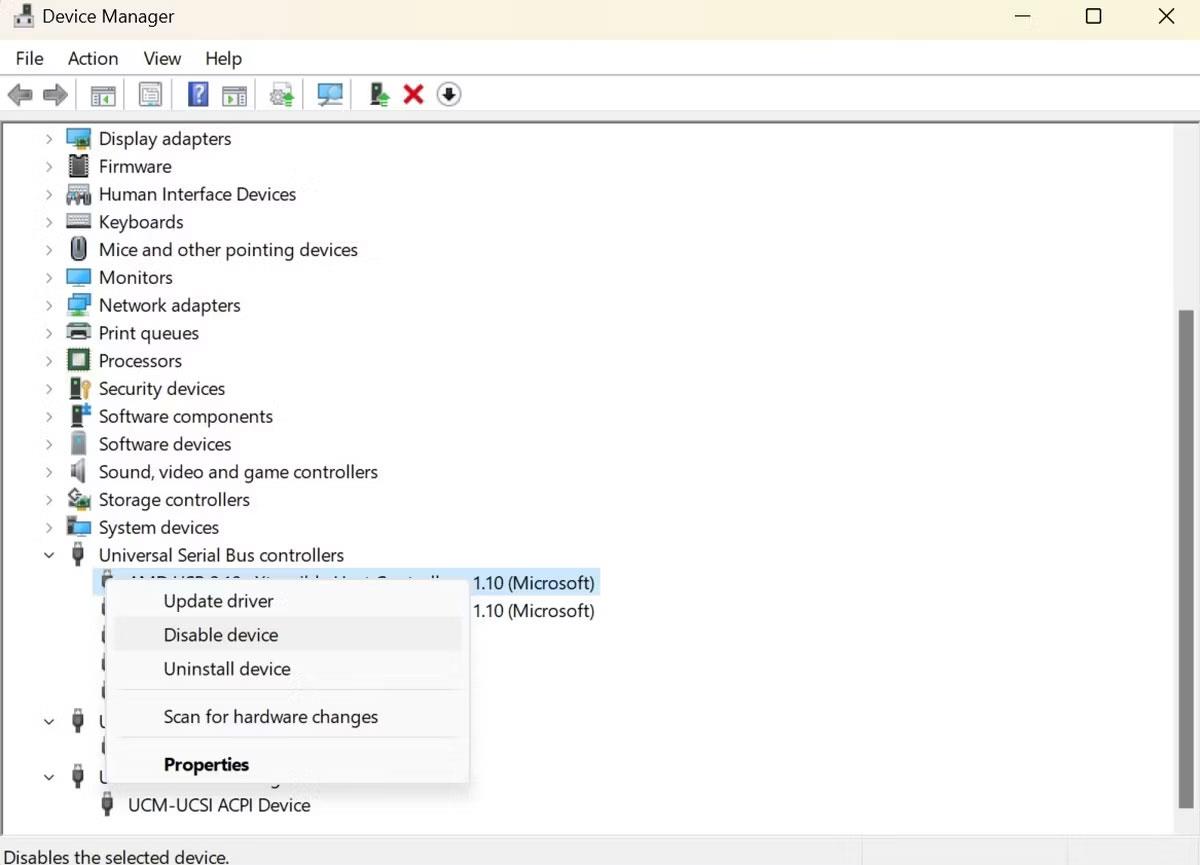

Sebbene la disattivazione delle porte USB non impedisca gli attacchi USB Killer, può essere una buona strategia per prevenire altri attacchi USB. Ecco come disattivare le porte USB sul tuo PC Windows:

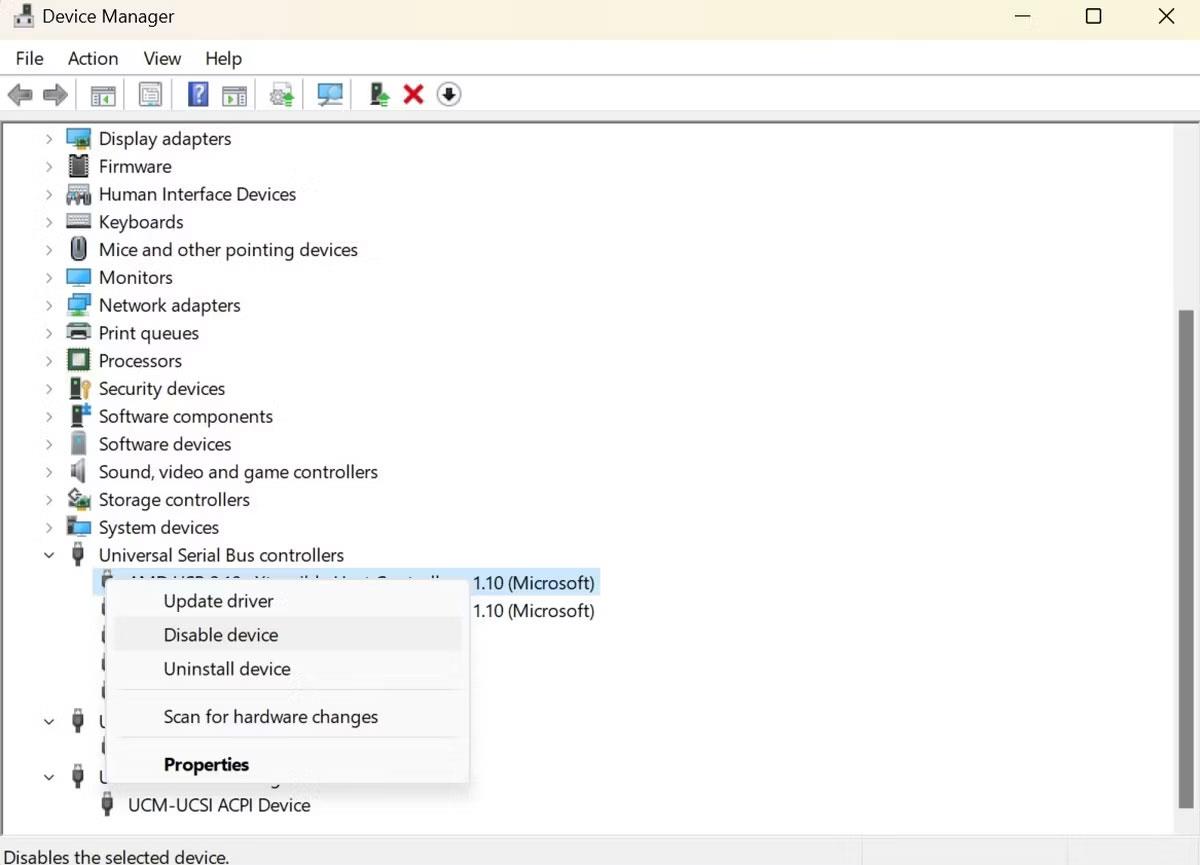

- Premi Windows + X , quindi fai clic sulla scheda Gestione dispositivi .

- Fare doppio clic sull'opzione Controller Universal Serial Bus per espanderla.

- Fare clic con il tasto destro sulla porta USB per aprire il menu contestuale. Quindi, fai clic sull'opzione Disabilita.

La finestra Gestione dispositivi mostra come disabilitare la porta USB

Vai su Gestione dispositivi > Controller Universal Serial Bus e fai clic con il pulsante destro del mouse sulla porta USB per aprire il menu contestuale. Seleziona l' opzione Abilita per riabilitare le porte USB sul tuo PC.

Se è necessario lasciare aperta una porta USB, utilizzare una porta di tipo C, poiché fornisce l'autenticazione crittografica per garantire che non vengano trasferiti alimentazione o dati inappropriati al dispositivo.

L'ultimo sistema operativo di Apple blocca automaticamente i nuovi dispositivi USB-C dalla comunicazione con il sistema operativo finché l'utente non approva il dispositivo.

Forma il tuo personale

I tuoi dipendenti svolgono il ruolo più importante nell'impedire agli USB killer di danneggiare il tuo PC.

Quindi, organizza regolarmente programmi di formazione sulla consapevolezza della sicurezza informatica nella tua azienda. Fai capire ai tuoi dipendenti quanto sia pericoloso collegare USB sconosciute ai computer aziendali.

Dovrebbero essere a conoscenza degli USB killer mascherati, come i purificatori d'aria ionici. Inoltre, puoi testare regolarmente la preparazione dei tuoi dipendenti a combattere gli USB Killer provando a lasciare unità USB nei locali dell'azienda.