Come PPTP, L2TP è un protocollo VPN molto popolare: la maggior parte dei provider VPN ne offre l'accesso. Ma cos’è L2TP e come funziona? Se vuoi saperne di più, non saltare questo articolo. Ecco tutto ciò che devi sapere sul protocollo L2TP.

Cos'è L2TP?

L2TP sta per Layer 2 Tunneling Protocol e, come il suo nome, è un protocollo di tunneling progettato per supportare le connessioni VPN. È interessante notare che L2TP viene spesso utilizzato dagli ISP per abilitare le operazioni VPN .

L2TP è stato lanciato per la prima volta nel 1999. È stato progettato come successore di PPTP , sviluppato sia da Microsoft che da Cisco. Questo protocollo utilizza varie funzionalità dei protocolli PPTP di Microsoft e L2F (Layer 2 Forwarding) di Cisco, quindi le migliora.

L2TP sta per Layer 2 Tunneling Protocol

Come funziona L2TP

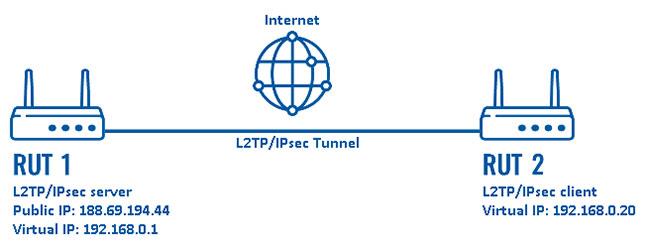

Il tunneling L2TP inizia collegando LAC (L2TP Access Concentrator) e LNS (L2TP Network Server), i due endpoint del protocollo, su Internet. Una volta ottenuto ciò, viene attivato e incapsulato uno strato di collegamento PPP, che viene quindi passato sul web.

La connessione PPP viene quindi avviata dall'utente finale (tu) con l'ISP. Quando il LAC accetta la connessione, viene stabilito il collegamento PPP. Successivamente viene assegnato uno slot vuoto nel tunnel di rete e la richiesta viene quindi inoltrata al LNS.

Infine, quando la connessione è completamente autenticata e accettata, viene creata un'interfaccia PPP virtuale. A quel punto i link frame (unità di trasmissione dati digitali in una rete di computer) possono passare liberamente attraverso il tunnel. I frame vengono accettati da LNS, che rimuove quindi la crittografia L2TP e li elabora come frame normali.

Alcuni dettagli tecnici sul protocollo L2TP

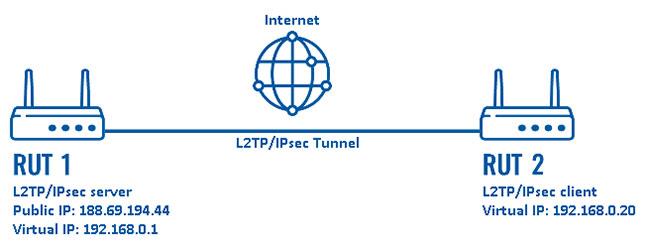

- L2TP è spesso abbinato a IPSec per proteggere il carico utile dei dati.

- Se abbinato a IPSec, L2TP può utilizzare chiavi di crittografia fino a 256 bit e l'algoritmo 3DES.

L2TP è spesso combinato con IPSec

- L2TP funziona multipiattaforma ed è supportato su dispositivi e sistemi operativi Windows e macOS.

- La doppia crittografia di L2TP offre una migliore sicurezza, ma significa anche che utilizza più risorse.

- L2TP utilizza in genere la porta TCP 1701, ma quando è accoppiato con IPSec, utilizza anche le porte UDP 500 (per IKE - Internet Key Exchange), 4500 (per NAT) e 1701 (per il traffico L2TP).

Cos'è il pass-through L2TP?

Poiché le connessioni L2TP in genere devono accedere al Web tramite un router, il traffico L2TP dovrà essere in grado di passare attraverso quel router affinché la connessione funzioni. L2TP Passthrough è fondamentalmente una funzionalità del router che consente di abilitare o disabilitare il traffico L2TP su di esso.

Dovresti anche sapere che, a volte, L2TP non funziona bene con NAT (Network Address Translation), una funzionalità che garantisce che più dispositivi connessi a Internet utilizzando un'unica rete, possano utilizzare la stessa connessione e lo stesso indirizzo IP , invece di più dispositivi. È qui che L2TP Passthrough torna utile, poiché abilitarlo sul router consentirà a L2TP di funzionare bene con NAT.

Quanto è buona la sicurezza L2TP?

L2TP/IPSec è un protocollo VPN sufficientemente sicuro

Sebbene il tunneling L2TP sia spesso considerato un miglioramento rispetto a PPTP, è molto importante capire che la crittografia L2TP in realtà non esiste: il protocollo non utilizza alcuna crittografia. Pertanto, utilizzare solo il protocollo L2TP quando si è online non è una mossa intelligente.

Ecco perché L2TP è sempre abbinato a IPSec, che è un protocollo abbastanza sicuro. Può utilizzare codici di crittografia avanzati come AES e utilizza anche il doppio incapsulamento per proteggere ulteriormente i tuoi dati. In sostanza, il primo traffico viene incapsulato come una normale connessione PPTP, poi avviene un secondo incapsulamento grazie a IPSec.

Tuttavia, vale la pena ricordare che ci sono voci secondo cui L2TP/IPSec è stato violato o indebolito intenzionalmente dalla NSA. Al momento non ci sono prove chiare per queste affermazioni, quindi tutto dipende dal fatto che tu ci creda o no. Dovresti sapere che Microsoft è stata il primo partner del programma di sorveglianza PRISM della NSA.

A mio parere, L2TP/IPSec è un protocollo VPN sufficientemente sicuro, ma dovresti assicurarti di utilizzare anche un provider VPN affidabile e senza log. Inoltre, se stai gestendo informazioni molto sensibili, è meglio utilizzare invece un protocollo più sicuro o provare la funzionalità a cascata VPN.

Quanto è veloce L2TP?

Per sua natura, L2TP sarebbe considerato molto veloce a causa della mancanza di crittografia. Naturalmente, gli svantaggi derivanti dalla mancata protezione delle connessioni sono molto gravi e non dovrebbero essere ignorati solo a scapito dei vantaggi in termini di velocità.

Per quanto riguarda L2TP/IPSec, il protocollo VPN può fornire buone velocità, anche se dovresti avere una connessione a banda larga veloce (circa 100 Mbps o più) e una CPU relativamente potente. Altrimenti, potresti notare alcuni cali di velocità, ma niente di troppo drastico che rovinerà la tua esperienza online.

Quanto è semplice la configurazione di L2TP?

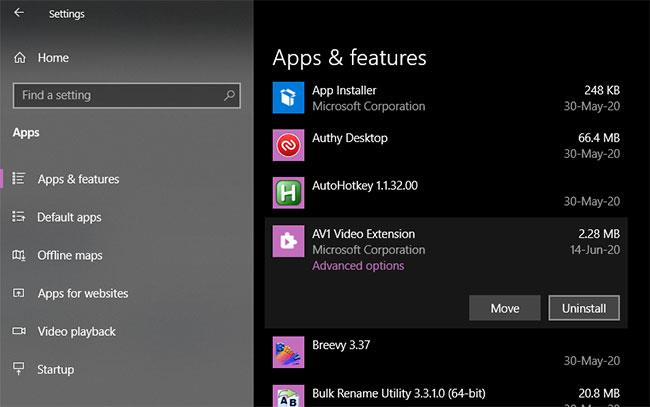

Sulla maggior parte dei dispositivi Windows e macOS, la configurazione è semplice. Basta andare su Impostazioni di rete , seguire alcuni passaggi per impostare e configurare la connessione L2TP. Lo stesso vale per il protocollo VPN L2TP/IPSec: in genere potrebbe essere necessario modificare solo una o due opzioni per selezionare la crittografia IPSec .

L2TP e L2TP/IPSec sono abbastanza semplici da configurare manualmente sui dispositivi senza supporto nativo. Potrebbe essere necessario seguire alcuni passaggi aggiuntivi, ma l'intero processo di configurazione non richiederà troppo tempo né conoscenze e sforzi eccessivi.

Cos’è la VPN L2TP?

Come suggerisce il nome, L2TP VPN è un servizio VPN che fornisce agli utenti l'accesso al protocollo L2TP. Tieni presente che difficilmente troverai un provider VPN che offra accesso a L2TP. In genere, vedrai solo fornitori che offrono L2TP/IPSec per garantire la sicurezza dei dati e del traffico degli utenti.

Tuttavia, l’ideale sarebbe scegliere un provider VPN che offra accesso a più protocolli VPN. Essere in grado di utilizzare solo L2TP è solitamente un brutto segno e avere accesso solo a L2TP/IPSec non è poi così male, ma non c'è motivo di limitarsi a poche opzioni.

Vantaggi e svantaggi di L2TP

Vantaggio

- L2TP può essere combinato con IPSec per fornire un buon livello di sicurezza online.

- L2TP è disponibile su molte piattaforme Windows e macOS perché è integrato in esse. L2TP funziona anche su molti altri dispositivi e sistemi operativi.

- L2TP è abbastanza semplice da configurare e lo stesso vale per L2TP/IPSec.

Difetto

- L2TP non ha una propria crittografia. Deve essere abbinato a IPSec per fornire un'adeguata sicurezza online.

- Si presume che L2TP e L2TP/IPSec siano stati indeboliti o violati dalla NSA, ma non c'erano prove.

- A causa del doppio incapsulamento, L2TP/IPSec tende a richiedere un po' di risorse e non è estremamente veloce.

- L2TP può essere bloccato dai firewall NAT se non è ulteriormente configurato per aggirarli.