Molte persone utilizzano software antivirus esterni per proteggere i propri computer. Questi software hanno determinati criteri per filtrare file, applicazioni e processi sospetti nel sistema. Uno di questi casi è FileRepMalware. Gli utenti spesso si chiedono se eliminare o meno questo file.

Cos'è FileRepMalware?

FileRepMalware è un tag popolare nei software antivirus . Questi software combinano file con bassi fattori di sicurezza in un unico tag. Un membro frequentemente presente in questo tag è lo strumento KMSPICO, spesso utilizzato per attivare versioni piratate di Windows. Inoltre, i software antivirus includono anche programmi sospetti nel sistema sotto questo tag.

FileRepMalware viene incluso dopo che il software antivirus ha scansionato il computer

In che modo il software antivirus incorpora FileRepMalware?

Il criterio per "essere" incluso nel tag FileRepMalware è avere un basso fattore di sicurezza. Il software antivirus assegnerà un basso fattore di sicurezza alle applicazioni che non vengono scaricate molto, non sono state aggiunte al sistema antivirus o non sono impegnate da alcun produttore (a volte il software antivirus non si fida di tale impegno).

Esiste un'elevata possibilità che i file con un fattore di sicurezza basso siano virus o malware . Se però vuoi essere sicuro di quali siano, controlla nel seguente modo:

1. Utilizza Virustotal per controllare i file

Virustotal è uno strumento online gratuito che aiuta a verificare la sicurezza dei file sul tuo computer.

Sito web di Virustotal

- Per verificare la presenza di file contrassegnati con FileRepMalware, fare clic con il pulsante destro del mouse sul file nel software antivirus per aprire il file o accedere alla posizione in cui si trova il file.

- Apri il sito Web Virustotal e seleziona Scegli file .

- Carica il file che desideri controllare e Virustotal ti aiuterà a verificare l'affidabilità di quel file.

2. Utilizzare un altro software antivirus per ripetere la scansione del sistema

Il metodo migliore per confermare il file danneggiato è controllare nuovamente con un altro software antivirus.

Puoi utilizzare Windows Defender per ottenere i migliori risultati.

Windows Defender è integrato in Sicurezza di Windows

Il software gratuito per la scansione del malware è disponibile anche online.

Se il file che sospetti non può oltrepassare nessuna delle porte sopra indicate, è meglio eliminarlo.

Nel caso in cui utilizzi Windows ma non hai acquistato una licenza e devi affidarti a KMSPICO per attivare questo sistema operativo, sai perché è contrassegnato con FileRepMalware.

Acquista una licenza per Windows e altri software per evitare di incontrare situazioni come questa.

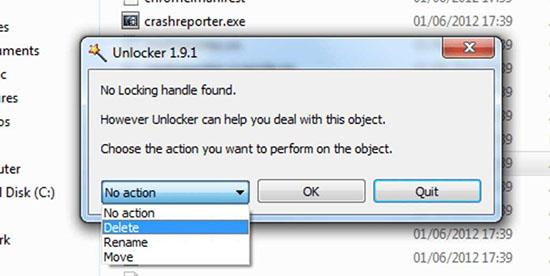

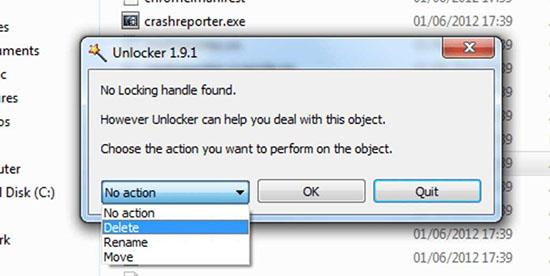

3. Utilizza lo sblocco e l'eliminazione dei file

Se non riesci a eliminare i file FileRepMalware, Unlocker e Deleter ti aiuteranno a eliminarli.

Elimina file con Unlocker