Insieme ai virus, anche il ransomware rappresenta una pericolosa minaccia per i sistemi informatici e si diffonde rapidamente a livello globale. Per prevenire parzialmente tale attacco, il software anti-ransomware o antivirus è uno strumento necessario su ogni computer.

Trend Micro RansomBuster è uno strumento per rilevare file o software sospetti sui computer per avvisare gli utenti. Inoltre, lo strumento ha anche la funzione di bloccare la diffusione del ransomeware, se il computer viene infettato da cartelle importanti. L'articolo seguente ti guiderà su come utilizzare Trend Micro RansomBuster sul tuo computer.

Come prevenire il ransomware sul tuo computer

Passo 1:

Fai clic sul collegamento sottostante per scaricare e installare il software Trend Micro RansomBuster sul tuo computer.

- https://ransombuster.trendmicro.com/

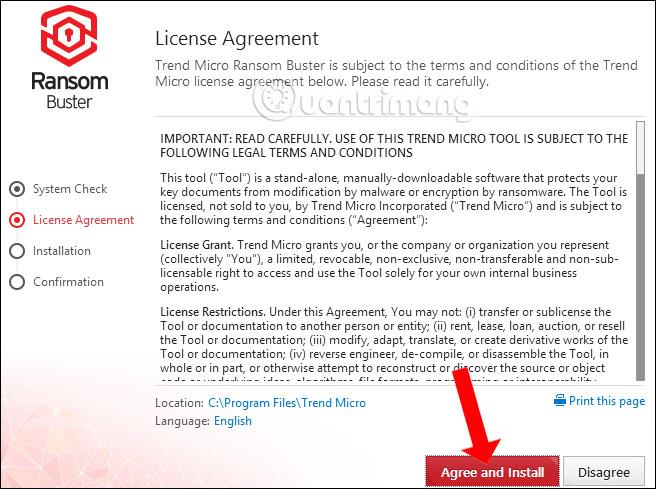

Passo 2:

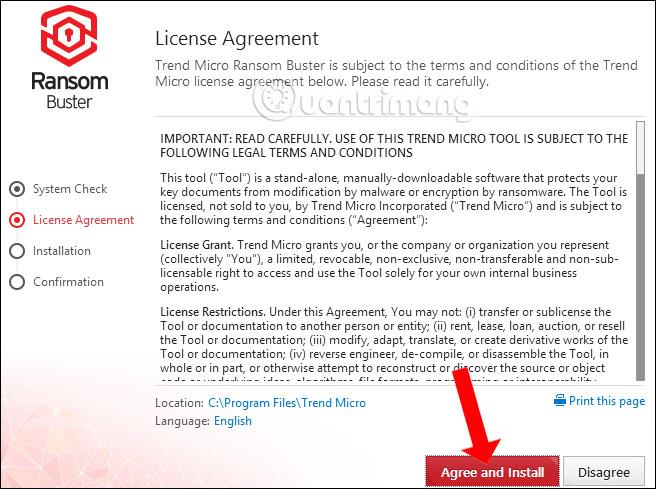

Attendi lo strumento di controllo del sistema, quindi fai clic su Accetto e installa per accettare i termini.

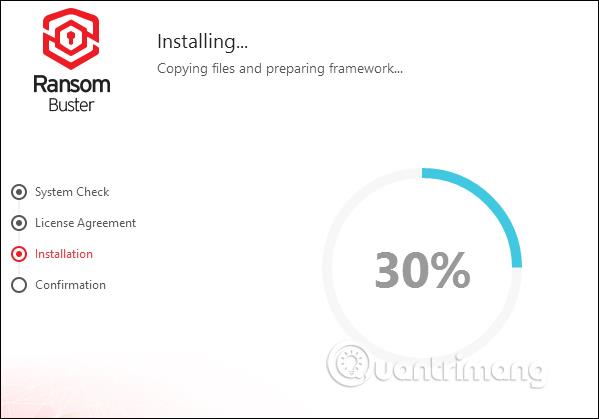

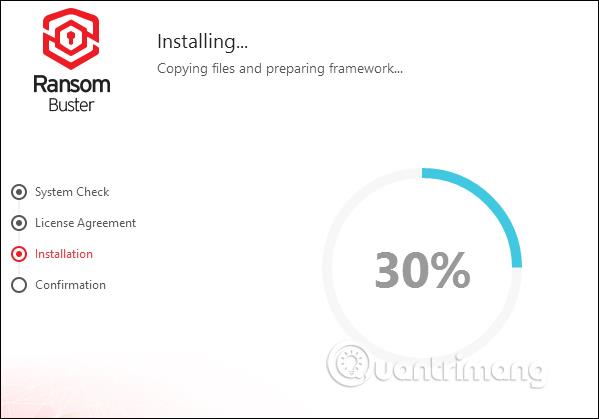

Attendi il completamento del processo di installazione del software Trend Micro RansomBuster.

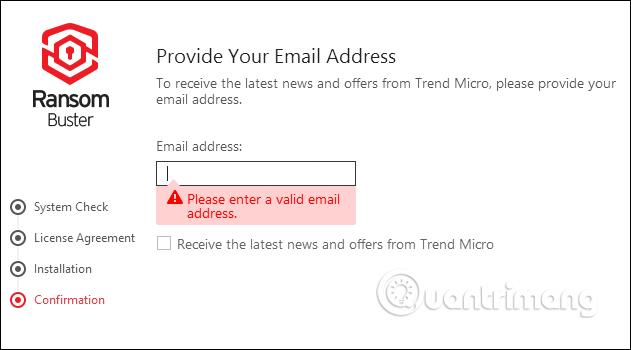

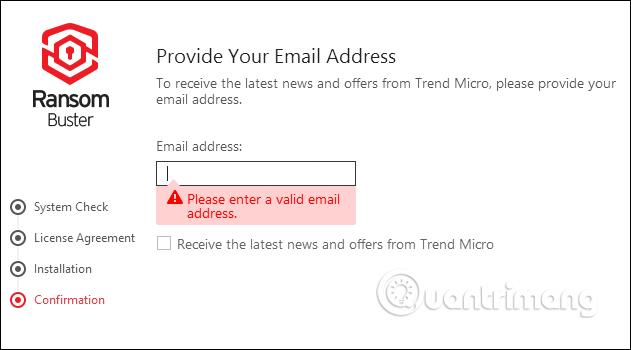

Lo strumento chiederà agli utenti di inserire il proprio indirizzo e-mail per confermare il proprio account e ricevere nuove informazioni dal produttore. Inserisci l'indirizzo email, quindi fai clic su Fine di seguito.

Passaggio 3:

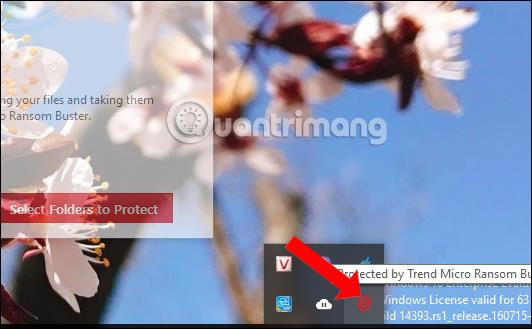

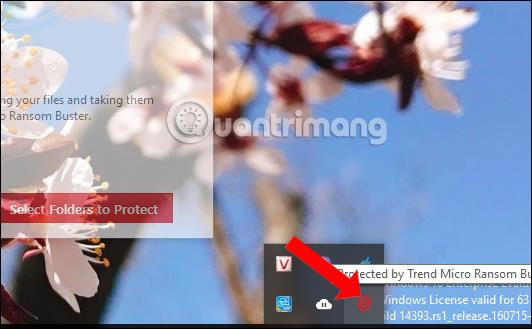

Il programma verrà eseguito automaticamente all'avvio e si trova nella barra delle applicazioni del computer.

Nell'interfaccia principale del software, fare clic su Seleziona cartelle da proteggere . Per impostazione predefinita il software proteggerà tutti i file e le cartelle che si trovano all'interno della cartella Documenti.

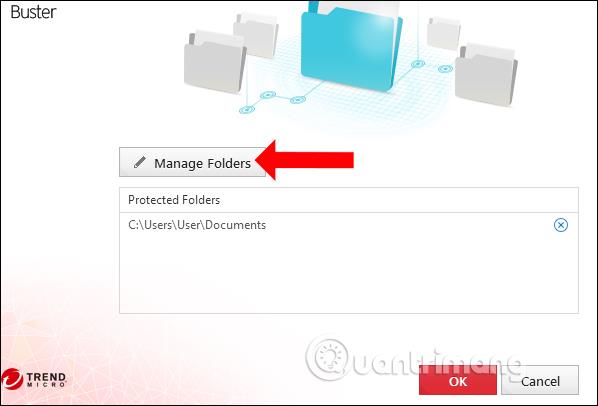

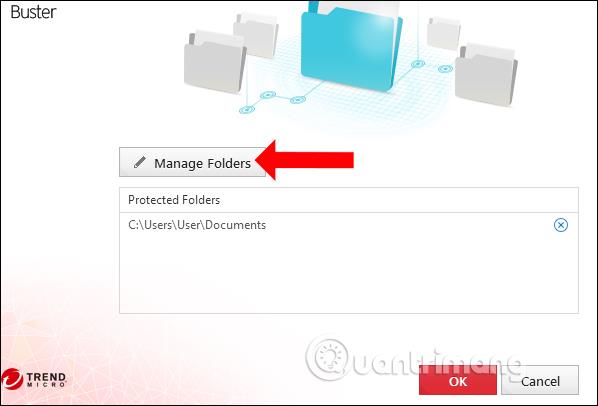

Per aggiungere una nuova cartella fare clic su Gestisci cartelle .

Passaggio 4:

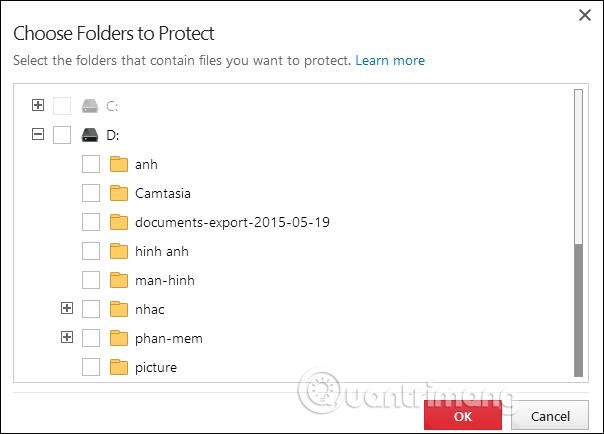

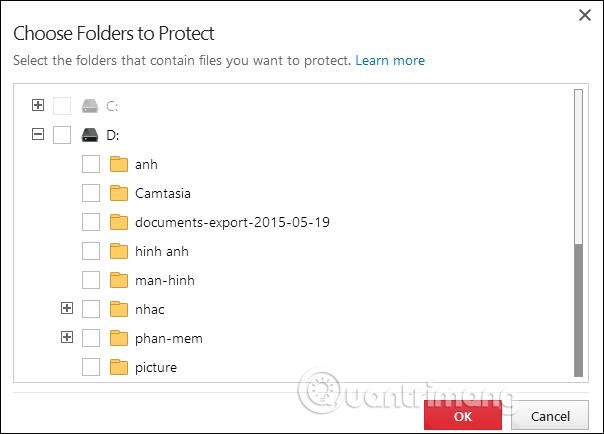

Visualizza l'interfaccia per selezionare le cartelle. Fare clic sull'icona più per espandere la selezione. Seleziona la casella per selezionare la cartella che desideri proteggere, quindi fai clic su OK di seguito.

Di conseguenza, vedrai la cartella visualizzata nell'interfaccia di Trend Micro RansomBuster. Se desideri distruggere la cartella che desideri proteggere, fai clic sull'icona X. Fai clic su OK per continuare

Passaggio 5:

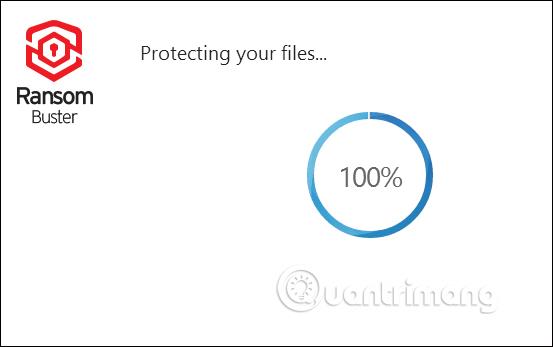

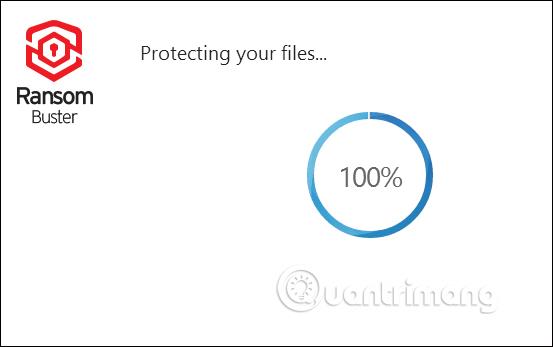

Lo strumento procederà quindi a impostare la modalità di sicurezza per la cartella selezionata.

Il numero totale di file nella cartella protetta verrà visualizzato sull'interfaccia del software.

Passaggio 6:

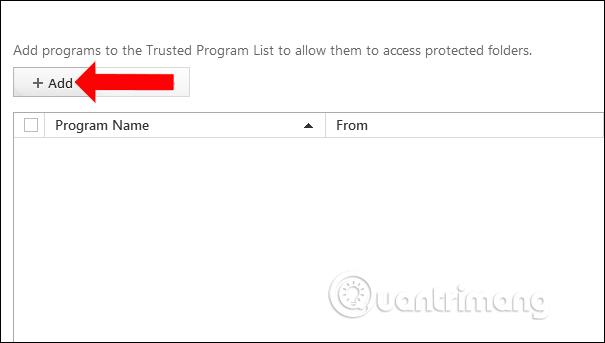

Inoltre, se ritieni attendibili determinate applicazioni, puoi aggiungere autorizzazioni per consentire a queste applicazioni di accedere a file o cartelle protetti nella sezione Elenco programmi attendibili .

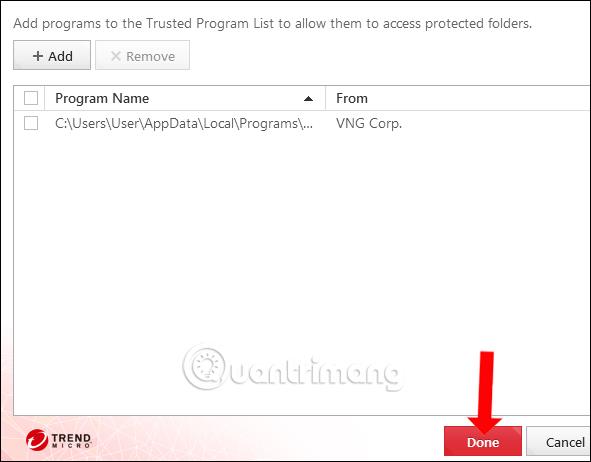

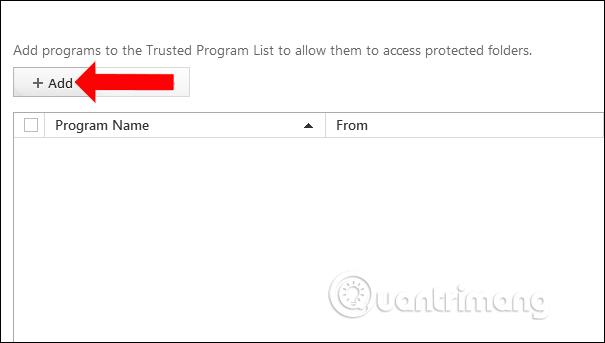

Passaggio 7:

Visualizzare l'interfaccia per aggiungere applicazioni, premere il pulsante Aggiungi .

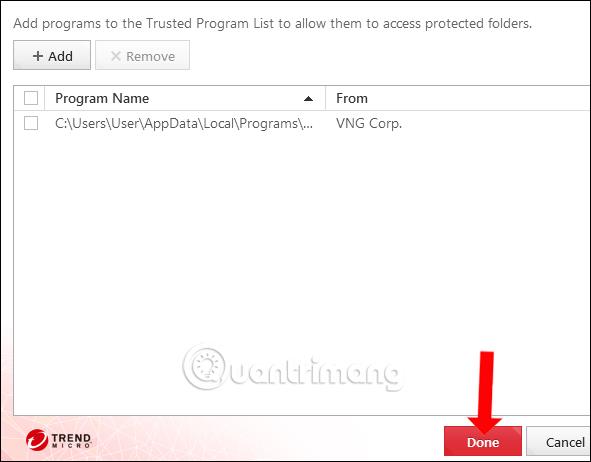

Fare clic sul pulsante Sfoglia per trovare l'applicazione installata sul computer.

L'utente vedrà quindi il file di installazione dell'applicazione visualizzato nella cartella. Fare clic su Fine per salvare. Nel caso in cui desideri eliminare un'applicazione attendibile, seleziona il file e fai clic su Rimuovi per eliminare il file.

Trend Micro RansomBuster funzionerà automaticamente in background sul sistema per cercare strani software che accedono a file o cartelle protetti. Avrai quindi più opzioni per bloccare l'accesso dell'applicazione o inserire il programma in un'applicazione attendibile per l'accesso.

Vedi altro:

Ti auguro successo!