Il concetto di fantasma del computer non è certamente più strano per gli esperti di tecnologia. Con questo metodo Ghost Win non avremo bisogno di perdere tempo a reinstallare Windows, basterà estrarre il file fantasma per ottenere il sistema operativo completo come l'originale.

Attualmente esistono molti software, nonché metodi per eseguire il ghosting di un computer, come l'utilizzo di OneKey Ghost ghost Win o Ghost Win da USB , ecc. In questo articolo ti presentiamo come eseguire il ghosting del tuo computer utilizzando un file *.tib Standard UEFI, tramite il software Acronis True Image. Si tratta di un software la cui caratteristica principale è il backup e il ripristino dei dati. Ma possiamo usare Acronis True Image per fantasmare il computer utilizzando file *.tib. L'articolo seguente ti guiderà su come eseguire il ghosting del tuo computer utilizzando il file *.tib.

Istruzioni per il computer fantasma che utilizza il file *.tib (standard UEFI)

Passo 1:

Innanzitutto, scarica il software Acronis True Image dal collegamento sottostante e quindi installalo sul tuo computer.

Passo 2:

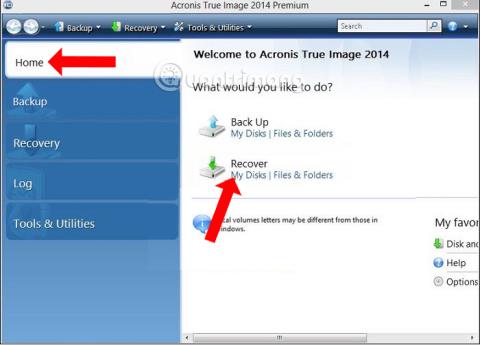

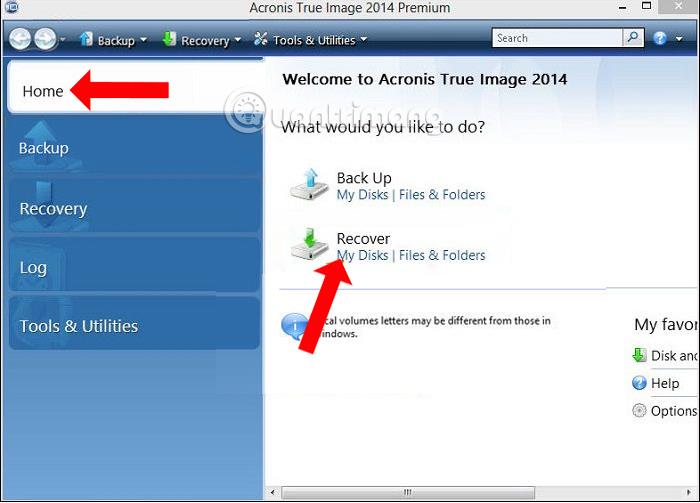

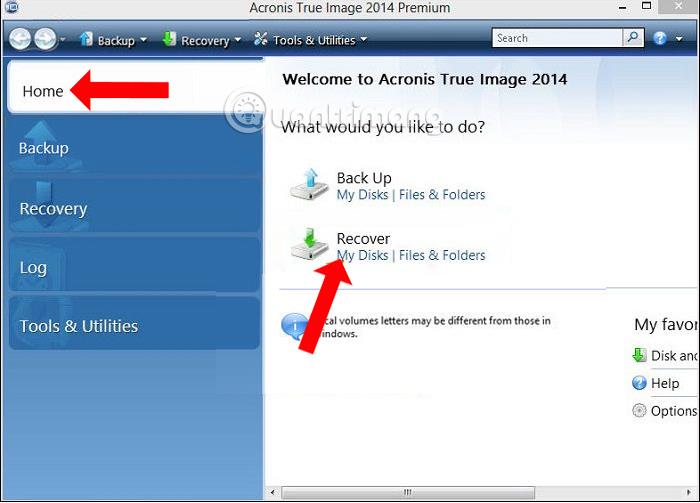

Avviare il software e quindi accedere all'interfaccia principale di Acronis True Image. Qui, fai clic sulla scheda Home sul lato sinistro dell'interfaccia. Quindi guarda a destra della sezione Ripristina e fai clic su I miei dischi .

Passaggio 3:

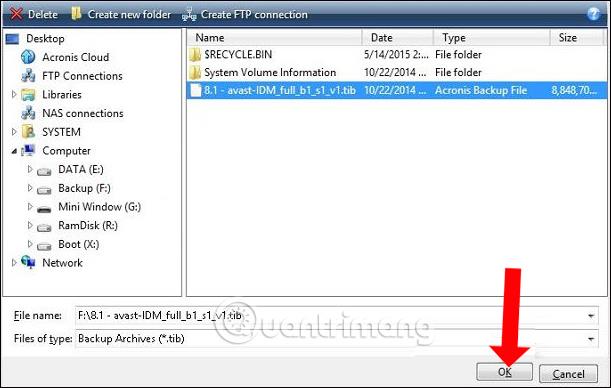

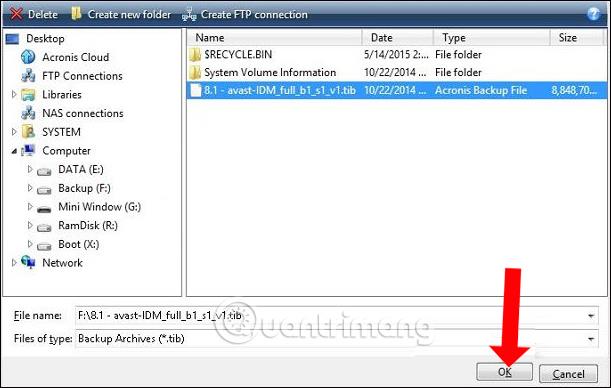

L'interfaccia viene visualizzata sul computer. Fare clic sul pulsante Sfoglia e quindi individuare la partizione contenente il file fantasma in formato .tib . Quindi fare clic su OK per confermare.

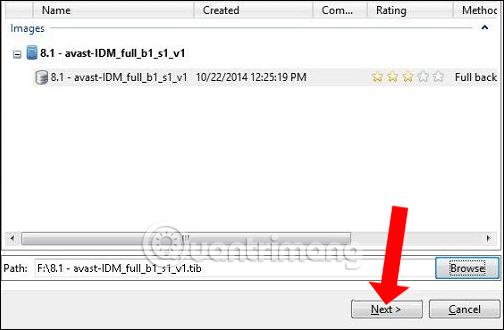

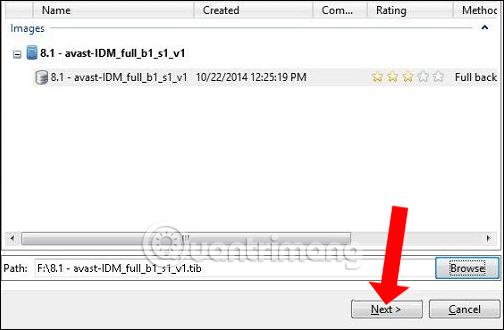

Premi quindi il pulsante Avanti per continuare.

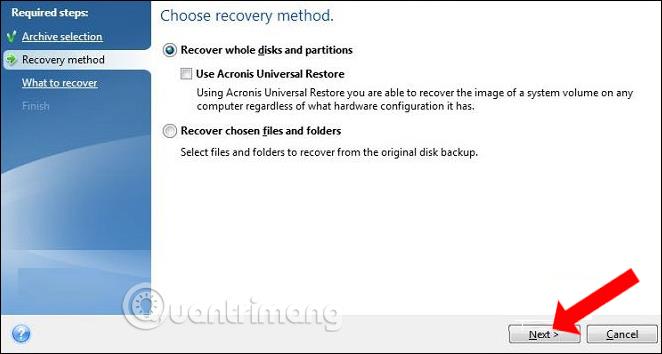

Passaggio 4:

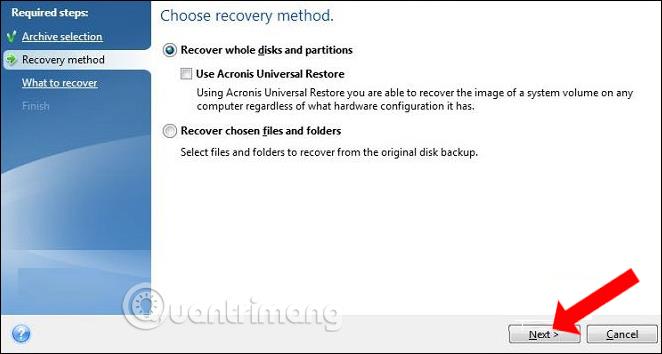

Nella sezione Metodo di ripristino, fare clic su Ripristina intero disco e partizione , quindi fare clic su Avanti di seguito.

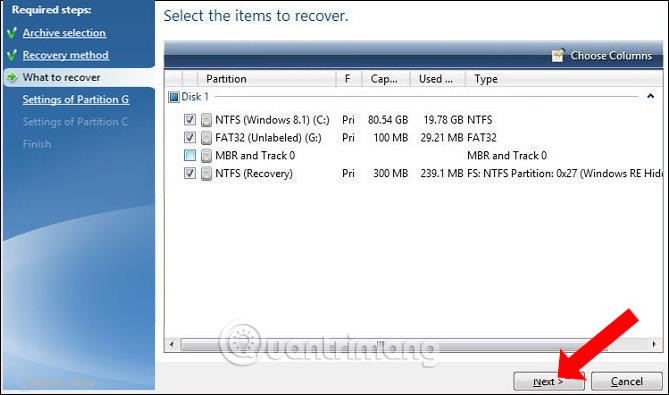

Passaggio 5:

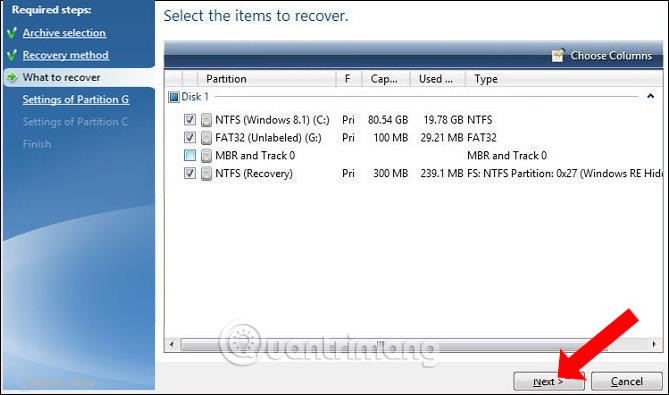

Quindi fare clic sulle partizioni e deselezionare MBR e Traccia 0, per garantire che tutti i dati sul disco rigido vengano conservati.

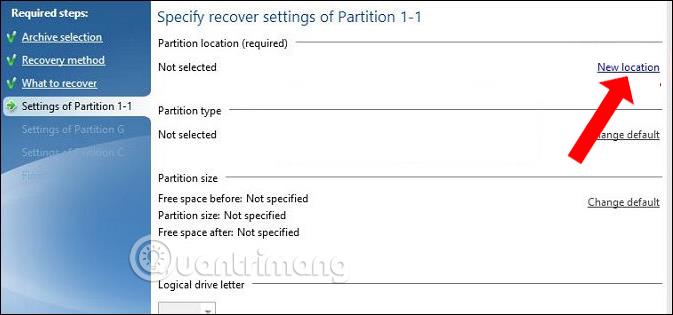

Passaggio 6:

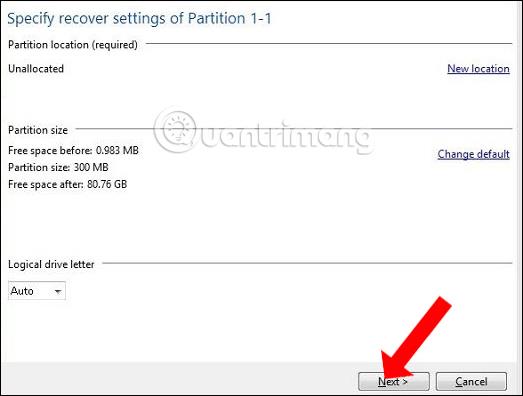

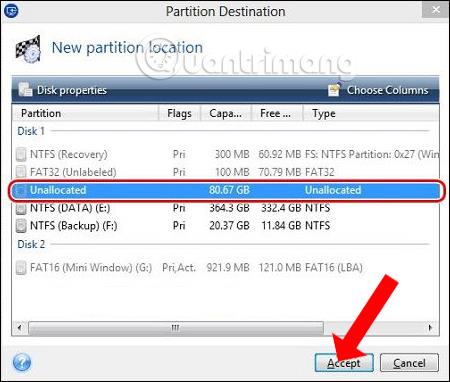

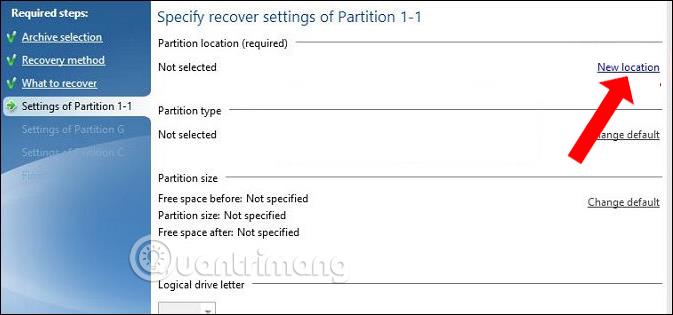

Nelle Impostazioni della partizione 1-1, fai clic su Nuova posizione per selezionare la partizione in cui estrarre il file fantasma.

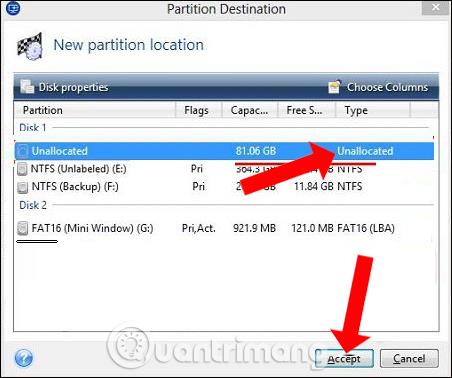

Passaggio 7:

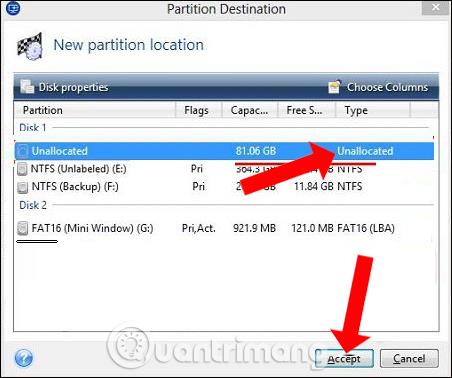

Viene visualizzata una nuova interfaccia, fai clic sulla partizione non allocata che hai preparato in precedenza, quindi fai clic su Accetta per procedere.

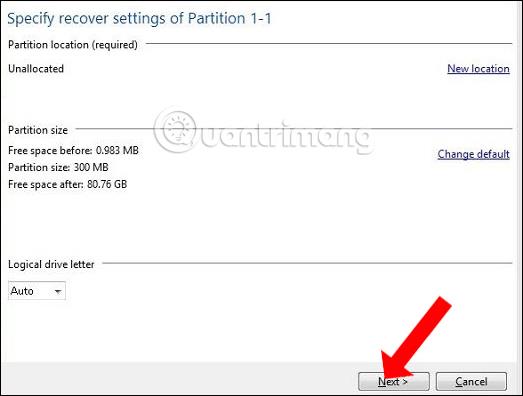

Continua a fare clic su Avanti nell'interfaccia sottostante.

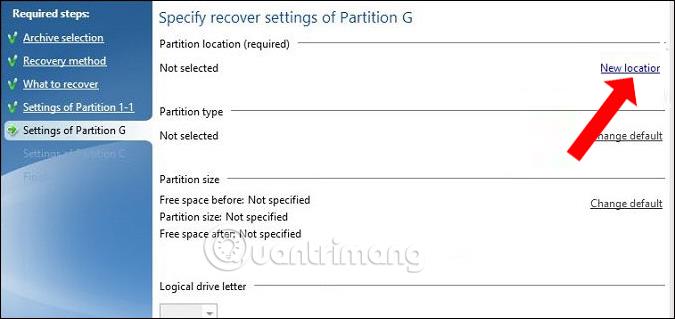

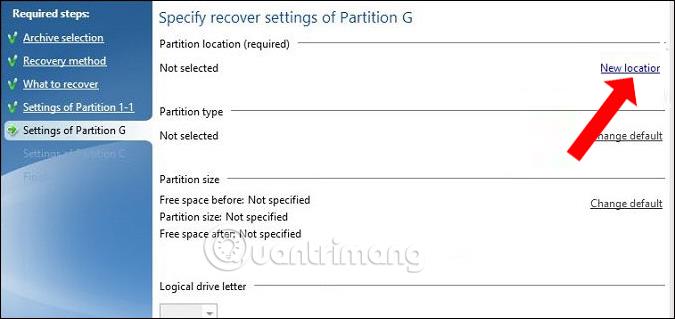

Passaggio 8:

Continua a fare clic su Impostazioni della partizione G , fai clic su Nuova posizione come mostrato di seguito.

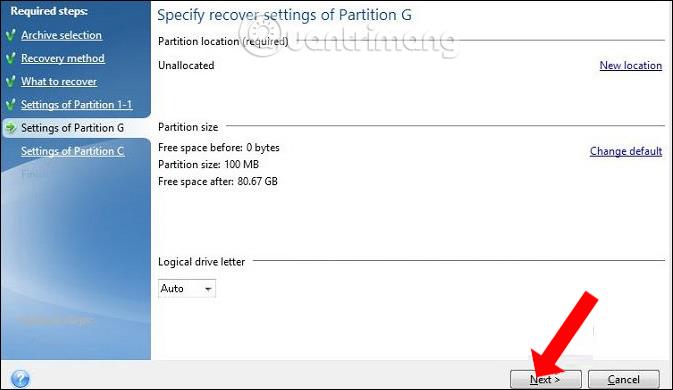

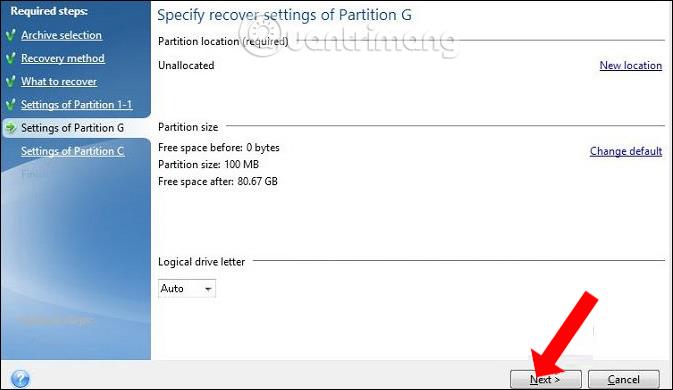

Viene visualizzata una nuova interfaccia, l'utente fa anche clic sulla partizione non allocata , quindi su Accetta per accettare.

Fare anche clic su Avanti per continuare.

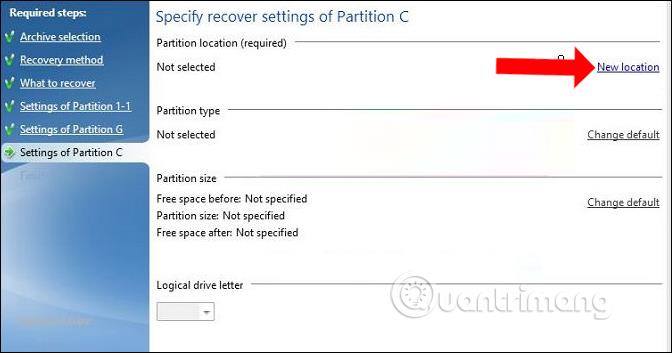

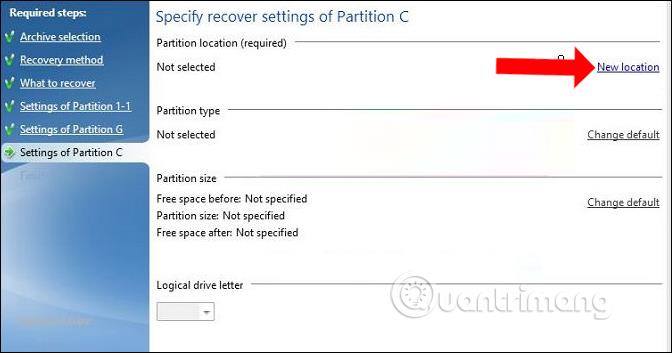

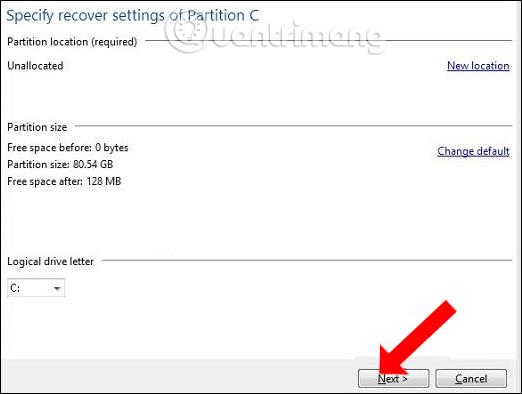

Passaggio 9:

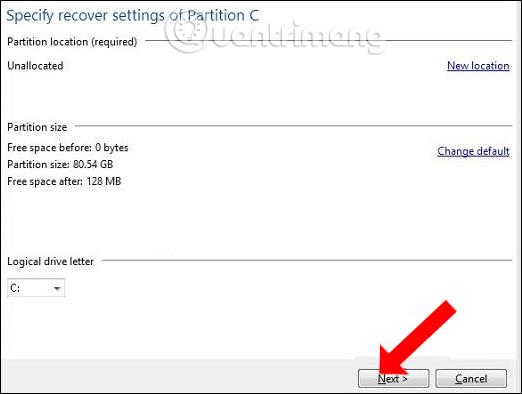

Passa alle Impostazioni della partizione C e seleziona anche Nuova posizione .

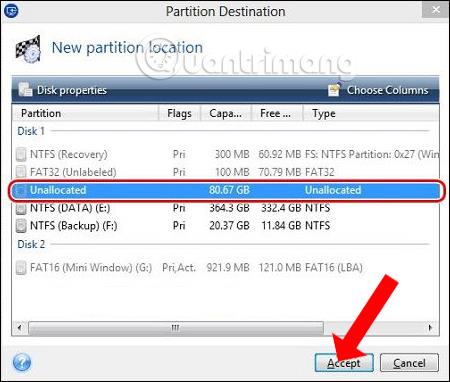

Fare clic su Non allocato e fare clic su Accetta .

Quindi facciamo anche clic su Avanti in basso per continuare.

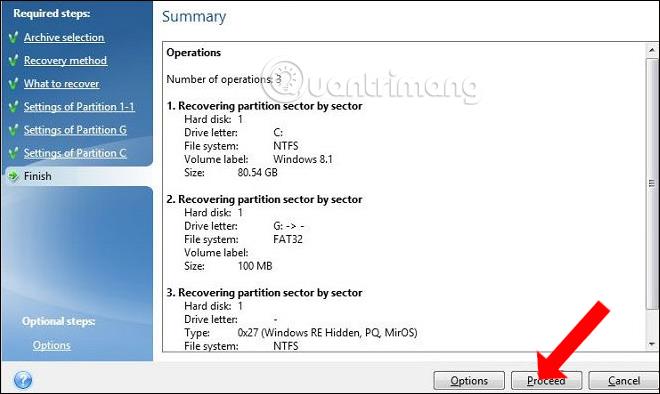

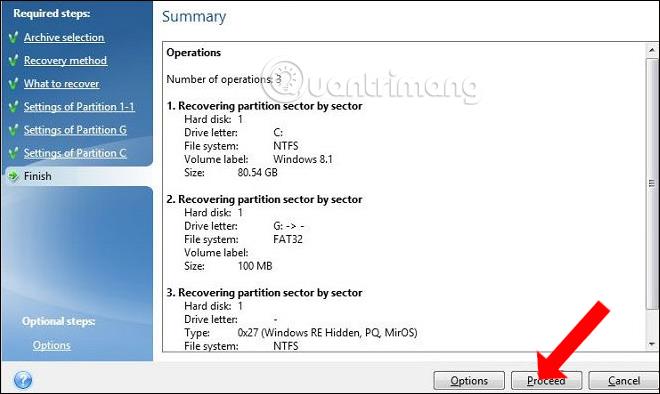

Passaggio 10:

Dopo aver completato i passaggi precedenti, fare clic su Procedi per avviare l'estrazione del file fantasma nella partizione selezionata.

Il processo di estrazione del file fantasma avrà 2 opzioni per riavviare il computer o spegnere il computer una volta completato il ghosting. Facciamo clic su 1 delle 2 opzioni e quindi attendiamo il completamento del processo sopra descritto.

Quindi possiamo fantasmare Windows con file fantasma in formato *.tib, utilizzando il software Acronis True Image. Se riscontri problemi con il ghosting di Windows con un file *.gho tradizionale, puoi utilizzare il file tib per ghostare il tuo computer secondo il metodo sopra.

Vedi altro:

Ti auguro successo!