Che cos'è l'attacco di amplificazione DNS?

L'amplificazione DNS è un attacco DDoS (Distributed Denial of Service) in cui gli aggressori sfruttano le vulnerabilità dei server DNS (Domain Name System) per trasformare query inizialmente piccole in payload trasmessi molto più grandi, utilizzati per "mettere fuori servizio" il server della vittima.

L'amplificazione DNS è un tipo di attacco di riflessione che manipola i DNS accessibili pubblicamente, rendendoli obiettivi per un gran numero di pacchetti UDP. Utilizzando una varietà di tecniche, gli autori degli attacchi possono "aumentare" le dimensioni di questi pacchetti UDP, rendendo l'attacco così potente da distruggere anche l'infrastruttura Internet più solida.

Descrizione dell'attacco

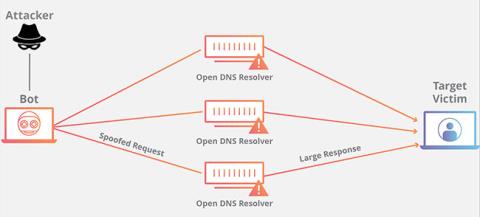

L'amplificazione DNS, come altri attacchi di amplificazione, è un tipo di attacco di riflessione. In questo caso, il mirroring si ottiene ottenendo una risposta dal risolutore DNS a un indirizzo IP falsificato.

In un attacco di amplificazione DNS, l'autore del reato invia una query DNS con un indirizzo IP falsificato (della vittima) a un risolutore DNS aperto, inducendolo a rispondere a quell'indirizzo con una risposta DNS. Con l'invio di numerose query false e la risposta simultanea di diversi risolutori DNS, la rete della vittima può essere facilmente "sopraffatta" dal numero incontrollato di risposte DNS.

I contrattacchi sono ancora più pericolosi se amplificati. "Amplificazione" qui si riferisce alla risposta del server che è sproporzionata rispetto alla richiesta di pacchetto originale inviata.

Per amplificare un attacco DNS come questo, ogni richiesta DNS può essere inviata utilizzando il protocollo di estensione DNS EDNS0, che consente messaggi DNS di grandi dimensioni, oppure utilizzare la funzionalità crittografica di DNSSEC (estensione di sicurezza DNS) per aumentare la dimensione del messaggio. È inoltre possibile utilizzare query contraffatte di tipo "ANY", che restituiscono tutte le informazioni note sulla zona DNS in un'unica richiesta.

Attraverso questi e altri metodi, un messaggio di richiesta DNS di circa 60 byte di dimensione può essere configurato per inviare un messaggio di risposta di oltre 4000 byte al server di destinazione, risultando in un fattore di amplificazione di 70 :first. Ciò aumenta in modo significativo il volume di traffico ricevuto dal server di destinazione e aumenta la velocità con cui le risorse del server vengono esaurite.

Inoltre, gli attacchi di amplificazione DNS spesso inoltrano richieste DNS attraverso una o più botnet , aumentando significativamente il traffico diretto verso i server presi di mira e rendendo difficile il monitoraggio della natura dell'aggressore.

L'amplificazione DNS è un attacco DDoS (Distributed Denial of Service).

Metodi per mitigare l'impatto degli attacchi di amplificazione DNS

I modi più comuni per prevenire o ridurre al minimo l'impatto degli attacchi di amplificazione DNS includono il rafforzamento della sicurezza dei server DNS, il blocco di server DNS specifici o tutti i server di inoltro ricorsivi e la limitazione della velocità.

Tuttavia, questi metodi non eliminano le fonti di attacco, né riducono il carico di rete e il passaggio tra server dei nomi e server ricorsivi aperti. Inoltre, il blocco di tutto il traffico proveniente da server ricorsivi aperti potrebbe ostacolare i tentativi legittimi di comunicazione DNS. Ad esempio, alcune organizzazioni mantengono server di ricorsione aperti in modo che i dipendenti che lavorano su dispositivi mobili possano risolvere da server dei nomi "attendibili". Il blocco del traffico proveniente da questi server potrebbe ostacolarne l'accesso.

Come prevenire l'attacco di amplificazione DNS

Cosa puoi fare quindi per evitare che la tua organizzazione cada vittima di un attacco di amplificazione DNS?

Mantieni il risolutore privato e protetto

Se gestisci il tuo risolutore, l'uso di tale risolutore dovrebbe essere limitato agli utenti della tua rete per evitare che la sua cache venga contaminata da hacker esterni all'organizzazione. Non può essere aperto a utenti esterni.

Configuralo in modo che sia il più sicuro possibile per proteggerti dall'infezione della cache da parte di malware. Le misure di sicurezza integrate nel software DNS che proteggono dalle infezioni della cache includono l'aggiunta di modifiche alle richieste in uscita, per rendere più difficile per gli hacker ricevere risposte fasulle. I modi in cui ciò può essere fatto includono:

- Utilizza una porta di origine casuale (invece della porta UDP 53)

- Randomizza l'ID della query

- Posiziona in modo casuale lettere maiuscole e minuscole nel nome di dominio di invio per la risoluzione. (Questo perché il server dei nomi tratterà example.com e ExaMPle.com allo stesso modo durante la risoluzione degli indirizzi IP, ma risponderà utilizzando la stessa ortografia della query originale).

Gestisci il server DNS in modo sicuro

Quando si tratta di server autorevoli, devi decidere se ospitarli tu stesso o farlo tramite un fornitore di servizi o un registrar di domini. Un esperto afferma: “Nessuno si preoccupa della tua sicurezza più di te, quindi dovresti ospitarla e gestirla tu stesso, se hai le competenze per farlo”.

Se non hai queste capacità, ovviamente è una buona idea chiedere a qualcun altro di farlo per te. Non è solo una questione di competenza ma anche di scala perché molte organizzazioni necessitano di server DNS in tre o quattro posti nel mondo.